توضیحات

تهیه فایل متنی

امنيت در شبكه هاي كامپيوتري

Security For Computer Networks

چكيده:

براي بررسي مسايل مرتبط با امنيت دادهها و سيستم ها بايد به طبقهبندي آنها پرداخت، اين طبقهبندي را حول محورهاي مسايل تكنيكي و غير تكنيكي، سختافزار، نرمافزار، محيطهاي تبادل اطلاعات، امنيت دادهها، نقش عوامل انساني و نظاير آن ميتوان انجام داد طبقهبندي و پرداختن به اجزاي امنيت دادهها و سيستمها شناخت ما را از مقولة امنيت سيستمها بيشتر ميكند.

روشهاي حفاظتي نيز به دو بخش حفاظت فيزيكي و غيرفيزيكي تقسيم ميشود. حفاظتهاي فيزيكي بيشتر به منظور جلوگيري از ورود و دسترسي غير مجاز به محل استقرار و تاسيسات مرتبط با سيستمهاي كامپيوتري است. حفاظتهاي غير فيزيكي شامل انواع روشها و تمهيدات پيشبيني شده در نرمافزارها به منظور تامين اهداف مختلف امنيتي سيستمها است.

تاريخچه:

در چند دهة نخست پيدايش شبكهها، محققين دانشگاه از آنها براي ارسال پست الكترونيكي استفاده ميكردند و كارمندان نيز براي اشتراك چاپگرها از آن استفاده مينمودند. تحت اين شرايط امنيت مورد توجه نبود. اما اكنون، ميليونها شهروند از شبكهها براي امور بانكي و مالياتي استفاده ميكنند و در نتيجه، امنيت شبكه از اهميت خاصي برخوردار است.

معيارهاي ارزيابي امنيت سيستمها، موضوعي است كه از اوايل دهة 1980 ميلادي با گزارش موسوم به «Orange book» به وسيلة وزارت دفاع آمريكا، مطرح شد هدف از معيارهاي ارزيابي، اراية الگويي براي طبقهبندي سيستمهاي كامپيوتري بر اساس قابليتهاي اشاره شده از سوي پنتاگون در چهار بخش و هفت رده به طبقهبندي سيستمهاي كامپيوتري ميپردازند. معيارهاي ارزيابي ابتدا براي سيستمهاي نظامي مطرح شد. امروزه در صحنة بينالمللي شاهد تلاش كشورها و مجامع مختلف براي اراية معيارهاي مشتركي به منظور ارزيابي كليه سيستمهاي كامپيوتري هستيم.

محدوديت

كل مطالب موجود در مورد مديريت شبكه (براي آمادگي بيشتر ) و سپس توضيحاتي جزئي در مورد مديريت خطاء، مديريت كارائي بيان شده و بعد اصل مطالب كه امنيت مي باشد . در مورد امنيت تا آنمجايي كه مربوط به تعريف خود امنيت – اهميت –خطرات تهديد كننده و روشهاي مقابله با به خطر افتادن امنيت داده ها و سيستمها و همينطور محافظت شبكه و توزيعات جزئي در رابطه با پروتكلهاي انتقال امن فايلها مي باشد در نظر گرفته شود.

مقدمه:

بهرهگيري از فنآوري سيستمهاي اطلاعاتي براي افزايش كارايي و بهرهوري مناسب در اغلب زمينهها به سرعت در حال گسترش است. شبكههاي گستردة كامپيوتري با انواع روشها و ابزارهاي دستيابي به اطلاعات، قدرت و توانايي كامپيوترهاي موجود در شبكه را فارغ از مكان فيزيكي آنها در دسترس استفادهكنندگان قرار داده است. از طرفي اتكاي رو به تزايد به فنآوري اطلاعات، افزايش احتمال خطر ناشي از كاربرد آن را نيز در پي دارد. همزمان با پيشرفت و توسعة قابل توجه فنآوري كامپيوتر در زمينههاي مختلف نرمافزار و سختافزار، زمينه كوشش جدي براي ايجاد امنيت لازم براي حفظ دادهها و سيستمها فراهم شده است.

امروزه ضرورت حفظ دادهها و سيستمها به اين دليل قابل توجه است كه رهآوردهاي فنآوري معاصر عموماً در تصميمگيريهاي مهم اتخاذ شده به وسيلة حكومتها و همچنين سازمانهاي معتبر جهاني نقش اساسي را ايفا ميكند. به علاوه فنآوري پيشرفته صنعتي نيز مبتني بر سيستمهاي اطلاعاتي قابل اطمينان، كارايي بهينه دارد. امروزه حجم قابل توجهي از مبادلات بازرگاني و مالي بينالمللي با استفاده از فنآوري تبادل الكترونيكي دادهها (EDI) انجام ميشود. ايجاد كوچكترين خللي در اين سيستم مبادلاتي، ضررهاي هنگفتي را به طرفين مبادله تحميل خواهد كرد كه بعضاً ممكن است به ورشكستگي آنها بيانجامد.

بيشتر سيستمهاي كنترل حمل و نقل، نيروگاهها و كارخانجات بزرگ امروزي از پايگاههاي اطلاعاتي خود به صورت لحظهاي و پيوسته استفاده ميكنند. بديهي است كه يك لحظه توقف سيستم و يا بروز كوچكترين خطا در دادهها ميتواند خسارات غير قابل جبراني در هر يك از اين سيستمها بوجود آورد. همچنين بروز اشكال در نرمافزار و يا سختافزارهاي به كار گرفته شده در تجهيزات مدرن پزشكي، به علت در نظر نگرفتن ضروريات امنيت دادهها و سيستمها، ممكن است صدمات غيرقابل جبراني به وجود آورد.

به رغم توسعة صنعت كامپيوتر، تلاش اندكي براي آگاه كردن كاربران از آسيبپذيري دادهها و سيستمها (ناشي از تغييرات و تخريهاي غير مجاز عمدي و يا سهوي) صورت گرفته است. همچنان كه حوادث و عوامل مخرب عليه سيستمهاي اطلاعاتي با وضوح بيشتري آشكار مي شوند، كاربران اين سيستمها نيز تمايل بيشتري آشكار ميشوند، كاربران اين سيستمها نيز تمايل بيشتري نسبت به حل مشكلات وابسته به تامين امنيت سيستمها از خود نشان ميدهند.

به طور معمول (در اغلب سيستمها) مسأله امنيت تا قبل از مرحلة تعريف نيازمنديهاي عملياتي به طور جدي مد نظر قرار نميگيرد و سيستم به طور مستقيم وارد مرحله پيادهسازي ميشود. بدين ترتيب دستيابي به يك سطح مناسب امنيتي براي سيستم در حال اجرا به ندرت امكان پذير است. حتي در صورت امكان عملي شدن چنين امنيتي، هزينههاي ناشي از اين امر در مقايسه با سيستمهايي كه از ابتداي طراحي، ملاحظات امنيتي را در نظر گرفتهاند، بسيار بالاتر خواهد بود. بنابر اين ضروريات امنيتي هر سيستمي ميبايست در مرحله تعريف نيازمنديهاي كاربران در نظر گرفته شود و در طراحي سيستم لحاظ شود.

منابع :

Network Managemen Addison weshy 2000 (1

(SabRamanein)

1) شبكه هاي كامپيوتري

نويسنده : آندرو اس. تننباوم ترجمه :مهندس عين الله جعفر نژاد قومي

2) مكانيسم امنيتي در شبكه هاي كامپيوتري

(Security For Computer Networks)

نويسنده: پروفسور دكتر سيد مفتيك

ترجمه : واحد تحقيقات سازمان حفاظت اطلاعات ارتش جمهوري اسلامي ايران

3) خبرنامه انفورماتيك

4) مديريت شبكه هاي كامپيوتري

شركت نرم افزاري سينا

5) TCP/IP

كانون نشر علوم (فصل مربوط به لايه كاربرد )

كاربرد مديريت شبكه

مديريت براي سرويسهاي اطلاعات شبكه بندي شده، هم مديريت منابع سيستم و هم مديريت شبكه را طلب ميكند. يعني مديريت در اين زمينه مهم است. OSI مديريت شبكه را در يك معماري 5 لايه تعريف ميكند. ما اين مدل را توسعه ميدهيم تا مديريت سيستم را نيز شامل شود كه در شكل 1 آمده است.

كاربرد مديريت شبكه در 5 زمينه است.

1- مديريت پيكربندي

2- مديريت خطا

3- مديريت كارائي

4- مديريت امنيت

5- مديريت محاسبه

مديريت پيكربندي صرفاً به نقطه نظرات عملياتي نگاه نميكند بلكه به نقطه نظرات مهندسي و طرحريزي نيز توجه دارد. طرز عمل خود را در مورد مديريت پيكربندي در پيشبينيهاي شبكه و مديريت موجوديتها بيان و بحث خواهيم كرد. كه عنوانهاي مفروض براي پيكربندي، توپولوژي شبكه ميباشد. كه قسمتي از مديريت شبكهها به صورت سنتي است.

مديريت خطا، خواستار كشف يك خطا است كه در شبكه پديد آمده است و تشخيص مكان خطا و جداسازي از مشكلات به پيآمد آن بايد انجام گيرد.

توصيف كردن كارائي در قسمتهايي از يك شبكه، مشكل تر از تعريف كردن قسمتهاي آن ميباشد. براي مثال ما زماني مشاهده ميكنيم كه در قسمتي كارائي شبكه كند شده است. در آن صورت ما نيازمند تعريف كردن كندي هستيم مبني بر اينكه قطعة شبكه آهسته شده است كه ممكن است از آهسته عمل كردن سروري باشد كه كاربرد را روي خود داشته و اجرا ميكند. در قسمتي كه به مديريت كارائي مربوط ميشود در مورد شاخصهاي كارائي و چگونگي مانيتور كردن يك شبكه در جهت رسيدن به كارائي مورد نظر بحث خواهيم كرد. آمارهاي كارائي يك قسمت اصلي در مديريت شبكه بازي ميكند كه براي اين منظور چندين ابزار سيستم در دسترس را براي جمعآوري آمارها بيان خواهيم كرد.

موقعي كه يك خطا در شبكه روي ميدهد يا علت آن از عيب اجزاء است يا از كارائي است و ممكن است، در بيشتر مكانها خود را نشان دهد لذا در يك سيستم مديريت متمركز شده، خطاها ميتوانند از مكانهاي مختلف بيايند رخدادهاي خطا با پيدا كردن علّت مشكل همانند يك جنگ تن به تن ميماند.

امنيت شبكه به جلوگيري كردن از دسترسيهاي غير مجاز به اطلاعات توسط پرسنل و اشخاص غير مجاز مربوط ميشود، امنيت شبكه علاوه بر اينكه خواستار بحث تكنيكي است نيازمند سياستها و رويههاي خوب تعريف شده ميباشد.

ما همچنين ميتوانيم از يك رمز در ارتباط ميان منبع و دريافت كننده بهره بگيريم بدون اينكه مانيتور و دستكاري غير قانوني داشته باشيم.

براي داشتن نگهداري خوب به محاسبهگري در مديريت و گزارشات نيازمنديم كه اين عمل سلامت اقتصادي را در بر دارد، كزارش براي مديريت به منظورهاي مختلفي و به عنوان عملهاي روزانه شبكه، انجام ميگيرد. براي مثال گزارشاتي براي اندازهگيري كيفيت سرويسها مورد نياز است كه در توافقات سطح سرويس صورت گرفته وتهيه ميگردد.

مديريت شبكه در سه سطح و مديريت سرويس در چهار سطح از سلسله مراتب بنا نهاده شده است كه نه تنها مفروضات تكنيكي است بلكه تصميمهاي سياسي نيز هست سياستها يكبار ايجاد شده كه بعضي در سيستمها پيادهسازي شدهاند. براي مثال براي حل تراكم شبكه در ترافيكهاي بالا ممكن است به طور اتوماتيك پارامترها را تنظيم نمايد. به اين معني كه پهناي باند را زياد كرده تا ترافيك كاهش يابد. كه قبلاً يكي از سياستهاي تصميمگيري بود و در قسمتي از سيستم مديريت پيادهسازي ميشد.

مديريت سطوح سرويس در بخش مهمي از مديريت سيستم و شبكه آورده شده است كه از مديريت منابع برتر ميباشد كه به توافقات سطح سرويس ميان مشتريها وارائه كننده سرويس و به كيفيتي كه از شبكه و سيستم انتظار داريم مربوط ميشود و سرويسهاي كاربرد، اقتصادي ارائه و نگهداري ميشوند.

1. مديريت پيكربندي

مديريت پيكربندي در مديريت شبكه به طور طبيعي قبل از گزينش توپولوژي شبكه، كشيدن نقشة شبكه وانتساب پارامترهاي پيكربندي در نماينده هاي مديريت و سيستم هاي مديريت استفاده و مورد توجه قرار ميگيرد.

پيشبيني شبكه شامل طراحي و طرحريزي شكبه است لذا پيش بيني شبكه را ميتوان قسمتي از مديريت پيكربندي فرض نمود.

1-1- پيشبيني شبكه

پيشبيني شبكه در صنعت تلفن پيشبيني مسير ناميده مي شود كه يك پردازش و فرآيند اتوماتيك است يك ترانك (مسيراز مركز سوئيچ كننده اصلي به مركز سوئيچ كننده مقصد) و مسير سرويس مشخص (سفارشي كردن براي ملاقات مشخصات مشتري) به وسيله برنامههاي نوشته شده در سيستم عامل، طراحي ميشود. طرحريزي و سيستم فهرست يا سيستم طراحي يكي شده و يك سيستم يكپارچه ايجاد ميكنند بنابر اين مسير طراحي شده به طور اتوماتيك مشتق خواهد شد و تاريخ نيز براي سيستم طرح ريزي روشن ميشود و لذا اطمينان خواهد داشت كه اجزاء در سيستم فهرست، معتبر و در دسترس است به طور مشابه در صورت قطع شدن يك مسير با سيستم طرحريزي دسترسي داشتن يبراي طراحيهاي بعدي آگاه ميكند. يك مثال براي يك سيستم پيشبيني مسير كه توسط سيستم Bell توسعه داده شده TIRKS ناميده ميشود آن در پيشبيني مسير به صورت اتوماتيك از ترانكهايي كه مسيرهاي منطقي ميان اداره سوئيچ كننده و وسايل متقاطع (Traverse Facilities) را تعريف ميكنند را بكار ميبرد. TRIKS يك سيستم عامل در فهرست TMN است نيازمنديهاي يك ترانك همانند از بين رفتن انتقال رنويز، نوع مسير و در دسترس بودن تاريخ ميباشد كه شبيه ورودي به سيستم است كه سيستم به طور اتوماتيك اجزاء ترانك را طراحي ميكند مسير طراحي شده وسيله هاي انتقال ميان ابتدا و انتها و تجهيزات مياني مورد لزوم را مشخص ميكند و موقع نسب يك مسير انتخاب تجهيزات بر اساس deviceهاي در دسترس صورت ميگيرد.

در حالي كه پيشبيني در شبكههاي ارتباطي كامپيوتر داراي نيازمنديهاي مختلف است به جاي استفاده از اتصالهاي Cricuit – Swutcing از Packet – Swithching در انتقال اطلاعات از مبدا تا مقصد استفاده ميشود در Packet – Swithching به صورت اتصالگرا و در مسيرهاي شايد مختلف و مستقل از بسته هاي ديگر، عمل ارسال بستهها صورت ميگيرد و هر بسته به وسيله مسيرياب در گرههاي مختلف و براساس بار روي اتصالهاي سوئيچ ميشود. پيشبيني روي اتصالها بر اساس حداكثرو ميانگين درخواست و تقاضا ميباشد. در ارتباطات Store & Forward بستههاي اضافي ميتواند در بافر مسيرياب ذخيره شده و در صورت از دست دادن يا گم شدن دوباره ارسال شوند. در اتصالات مسيرهاي اتصالگرا، مسير درخواست به صورت مجازي سوئيچشده و به طور دائم و هميشگي تا انتهاي اتصال موردنظر باقي ميماند ومناسب درخواستهاي انتها به انتها اتصالهاي مختلف در نظرگرفته مي شود در حال كه در پيش بيني شبكه سوئيچ كردن بستهها در شبكه بر اساس آمارهاي كارائي و كيفيت براي نيازمنديهاي سرويس مي باشد. پيشبيني شبكه در اتصالات WAN پهن باند با استفاده از تكنولوژي ATM بسيار پيچيده است ومفهوم مسير مجازي هميشه مورد استفاده است و گزارش و حساب پيشبينيهاي پردازشها را دارد و سوئيچها بر اساس سلول در مقابل سوئيچ كردن بستهها بر اساس Frame قرار دارند هر سوئيچ ATM براي هر اتصال جلسه اطلاعات، راه مجازي – مسير مجازي VP_VC را فقط براي گرههاي همسايه خود دارد نه براي انتها به انتها.

هر فروشنده سوئيچ ATM خاصيت (VP_VC) را براي طراحي انتها به انتها تعبيه ميكند كه معماري پيشبيني انتها به انتها در مسير ATM ميتواند متمركز يا توزيع شده باشد كه معماري بر اساس چگونگي مسير كه ميتواند از نوع مسيرهاي مجازي دائمي (Permanent Virtual Circuit =PVC) و يا مسيرهاي مجازي سوئيچ شده

2-1 مديريت فهرست:

يك سيستم پايگاه داده مؤثر يك قسمت الزامي و اساسي از سيستم مديريت فهرست است ما نيازمند آگاهي از جزئيات مشخصاتي هستيم كه با اجزاء در تعاملاند .و دادهها بايد به وسيله ميانگين انديسهاي مختلف در دسترس قرار گيرند و بعضي از انديسها و كليدها در دسترس هستند كه توصيف اجزاءو يا مقدار قسمتها و ويژگيها را تطبيق ميدهند. دو تا از سيستمها از TRIKS استفاده ميكنند يكي ليست تجهيزات E1 وديگري F1 ميباشد سيستم E1 يك ليست از تمام تجهيزات را نگه ميدارد و مشخص ميكند كه در حال حاضر چه چيزهايي در دسترس است و يا در تاريخهاي آينده چه چيزهايي در دسترس خواهد بود و اطلاعات مشابه در مورد وسايل (Facility) به وسيله سيستم F1 نگه داشته ميشود و با داشتن اين جزئيات در سيستم فهرست، فهرست مسيرها و اجزاء آنها را در آينده خواهد داشت.

سيستمهاي مديريت فهرست به صورت سلسله مراتب بوده و سيستمهاي پايگاه داده بر اساس اسكالر مورد استفاده قرار ميگيرند. هر پايگاه داده با توسعه خاصيتهاي اجزاء موجود، اجزاء جديد را ايجاد ميكند كه اين به وسيله اضافه كردن فيلدها صورت ميگيرد كه از اين بابت محدود ميشود. اين محدوديت با استفاده از تكنولوژي پايگاه دادهاي ارتباطي مرتفع مي شود و سيستمهاي مديريت شبكه جديد نيز، همانند OSI CMIP ومديريت بر اساس Web از تكنولوژي شيئيگرائي استفاده ميكنند اين سيستمها به صورت شيگرائي، اشياء مديريت شده را مديريت ميكنند و يك پايگاه داده ارتباطي شيگرائي در پيكربندي ومديريت فهرست در اين گونه محيطها مورد استفاده قرار ميگيرد.

3-1 توپولوژي شبكه:

مديريت شبكه روي علوم توپولوژي شبكه بنا نهاده شده است يك شبكه هنگام رشد و يا عوض شدن، نيازمند ارتقاء توپولوژي شبكه به صورت اتوماتيك است و هر ارتقاء به وسيله ترميمهاي كاربردها در سيستم مديريت شبكه صورت ميگيرد به هر حال حوزه براي ترميم پردازشها نيازمند اجبار وتحميل است. براي مثال دستور arp هرجزء شبكه را كه به وسيله يك آدرس IP پاسخ ميدهد را ترميم ميكند. كه به وسيله سيستم مديريت نقشه آن كشيده ميشود اگر پاسخ شامل ايستگاههاي كاري كه فقط روشن هستند، باشد در اينصورت در هنگام استفاده از مديريت شبكه، خطا و ايرادي رابخاطر فراموش شدن آنها نشان ميدهد كه خوشآيند نخواهد بود به علاوه بعضي از هاستها به جهت مسائل امنيتي نبايد ترميم شوند و در طول فرآيند و پردازش ترميم بايد فيلتر شوند لذا كاربردهاي ترميم بايد توانمندي انتساب پارامتراي فيلتر را براي اعمال و انعكاس نقطه نظرات را داشته باشند.

ترميم به طور اتوماتيك به صورت پخش كردن Ping روي هر قطعه و به وسيله دستورات و سئوالات پيشرفته SNMP انجام ميگيرد و بيشترجزئيات روي سيستم جمع ميشود يك روش و متد بسيار مؤثر در مسيريابهاي محلي، حافظه پنهان ARP ميباشد جدول حافظسه پنهان ARP بزرگ وشامل آدرس تمام هاستها (ميزبانها) وگرههاي استفاده شدهع درارتباطات جديد ميباشد. استفاده از اين جدول اجازه ارسال متعاقب سوالات ARP را به ساير مسيريابها ميدهد. اين پردازش تا زماني ادامه مييابد كه نيازمند و خواستار اطلاعات تمامي آدرسهاي IP قرار گرفته در حوزه رويه ترميم خودكار تعريف شده باشيم. يك نقشه، توپولوژي شبكهاي را نشان ميدهد كه به وسيله رويههاي ترميم خودكار، بعد از عمل ترميم موجوديتهاي شبكه ارائه ميشود.

رويه ترميم خودكار در پيكربندي LAN مجازي پيچيده مي شود بررسي خود را با جزئيات بيشتري ادامه ميدهيم شكل 2 پيكربندي فيزيكي از يك LAN مرسوم را نمايش ميدهد. مسيرياب ميتواند جزء قسمتي از ستون فقرات در نظر گرفته شود 2 قطعه LAN، قطعه A و قطعه B به مسيرياب وصل شدهاند آنها به طور فيزيكي به 2 پورت مسيرياب وصل مي شوند (براي هر قطعه به وسيله يك كارت رابط انجام ميگيرد) و پورت A و پورت B را بر اساس قطعه A و قطعه B مشخص ميكنند و LANها، LANهاي اترنت هستند كه براي پيكربندي هابهامورد استفاده قرار ميگيرند 2 ميزبان A1، A2 به هاب 1 در قطعه A, LAN بهم موصل شدهاند و B1، B2 به هاب 2 در قطعه 2 بهم وصل شده اند.

شكل 3 يك پيكربندي منطقي را براي شكل 2 نشان ميدهد كه به وسيله پردازشهاي ترميم (پي بري) اتوماتيك آنها را پيدا كرده است كه شبيه پيكربندي فيزيكي است كه قطعه A بر طبق LAN روي هاب 1 با ميزبان A2 , A1 است اين تجسم پيكربندي، به صورت مفهومي آسان است و پيكربندي را راحت ميكند/.

حالت شكل 2 و شكل 4 را مقايسه ميكنيم كه شكل 4 پيكربندي فيزيكي دوLAN مجازي را نشان ميدهد توجه كنيد كه فقط يك پورت فيزيكي A در مسير ياب مورد استفاده قرار گرفته اند و در آن و LAN مرسوم وجود ندارد ميزان 1 و ميزبان 2 درVLAN1 پيكربندي مي شوند وميزبان b2 , B1 در VLAN2 پيكربندي ميشوند بنابر اين VLAN توانائي گروهبندي را بر طبق معيارهاي مختلفف را خواهد داشت لذا 2 پورت براي قطعه A روي سوئيچي كه VLAN1 را گروه بندي كرده علامت زده مي شود. و 2 پورت ديگر قطعه B را كه VLAN2 را گروهبندي كرده، علامت ميزند بنابر اين قطعه A به VLAN1 مربوط ميشود و قطعه B به VLAN2 مربوط ميشود.

بنابر اين VLAN1, VLAN2 ميان دو هاب فيزيكي hub2,hub1 پخش ميشود با يك شبكه پل شده لايه 2، شبكه VLAN كارآمد و مؤثر ميشود و استانداردها نيز ايجاد ميشود و اين پيكربنديها در كنار ستون فقرات ATM بيش از پيش توسعه و گسترش داده ميشوند.

ناتواني و درماندگي در نگاشت پيكربندي منطقي به پيكربندي فيزيكي، كارائي مديريت شبكه را پيچيدهتر ميكند چرا كه اولاً بايد دو نقشه جدا از هم به طور مداوم نگهداري شده و به همديگر عوض شوند، ثانياً هنگام اضافه شدن يك جزء وترميم خودكار توسط سيستم، يك رويه دستي نياز است تا روي پيكربندي فيزيكي نيز پيگيري شود. شكل 4 يك VLAN را با استفاده از يك switch نشان ميدهد همچنين VLAN ميتواند به وسيله سوئيچهاي چند گانه در يك ستون فقرات ATM ايجاد شود، كه اين روش نيز، باز تاكيدي برمشكل بودن پيكربندي منطقي در مقابل فيزيكي است.

در مثالهاي قبلي، گروهبندي كردن براي VLAN را بر اساس پورتهاي سوئيچ قرار دادهبوديم كه ميتوانستيم اين اساس را براي گروه بندي كردن VLAN، روي آدرسMAC و آدرس IP وبا نوع پروتكل نيز قرار ميداديم. اساس قرار دادن گروه بندي كردن منطقي اجزاء روي قطعات شبكه IP يك مفهوم و حس خاصي ايجاد ميكند. به علاوه همانند يك سياست، موجوديت SysLocation در يك گروه سيستم بايد براي آسان كردن مديريت پر شود.

2- مديريت خطا

خطا در يك شبكه به طور طبيعي وابسته به خطا در اجزاء شبكه و به پيامد آن از دست دادن اتصال است.

مديريت خطا، 5 گام پردازش و فرآيند را درخواست ميكند.

1. كشف خطا (Fault Detection)

2. مكان خطا (FaultLocation)

3. اعاده و برگرداندن سرويس (Service Restoration)

4. شناسائي علت اصلي مشكلات (1dentification Of The Problemäs Root Cause)

5. تفكيكپذيري مشكل (problem Resolution)

خطا بايد به طور سريع كشف شود و احتمالاً به وسيله سيستم مديريت متمركز انجام ميگيرد و ترجيحاً قبل از اينكه كاربر متوجه آن شود بايد انجام بگيرد. مكان خطا، درخواست مكان اتفاق افتادن آن را ميكند ما اين گام را از جداسازي مشكلات تمييز دادهايم كه در عمل بايد با هم يكسان باشند (جداسازي مشكلات با مكان خطا) اما دليل براي اين گونه انجام دادن اين است كه برگرداندن سرويس به كاربران بر اساس وبا استفاده از ميانگين تناوبي به سرعت صورت ميگيردو اعاده سرويس از يك اولويت بالاتر نسبت به تشخيص مشكل و حل آن برخوردار است در حالي كه ممكن است اين امر هميشه امكانپذير نباشد شناسائي علت اصلي و ريشة مشكلات جزء فرآيندها و پردازشهاي پيچيده است بعد از اينكه منبع مشكل مشخص شد يك Trouble Ticket ميتواند ايجاد و توليد شود تا مشكل را حل نمايد. در خودگار نمودن مركز عملياتي شبكه، Trouble Ticket به طور اتوماتيك به وسيله سيتسم مديريت شبكه توليد ميشود.

1-2 كشف خطا

كشف خطا با استفاده از موارد پائين صورت ميگيرد:

ــ سرشماري Polling: كه در اين حالت سيستم مديريت شبكه به طور متناوب از حالتهاي نمايندههاي مديريت سرشماري ميكند.

ـ تله: trap: كه نمايندههاي مديريت كه بر اساس اطلاعات از عناصر شبكه بنا نهاده شدهاند خطاهاي غير درخواستي را به سيستم مديريت شبكه ميفرستند.

يك برنامه كاربردي يك دستور Ping را به طور متناوب توليد و منتظر پاسخ آن ميماند موقعي كه يك تعداد از قبل معين شده از پاسخهاي متوالي دريافت نشود، فعاليت تعريف شده شكسته واز بين ميرود. تكرار كردن Ping به تعداد معين شده (Preset) براي كشف خطا به خاطر برقراري توازن ميان ترافيك بالاسري (Over Head) و سرعت، انجام ميگيرد و آن را بهينه ميكند و با هزينه بهتري خطا را كشف مينمايد.

طرح كشف متناوب با استفاده از تلهها صورت ميگيرد مثلاً تله Message Link Down و EgpneighborLoss در71 SNMP ميتواند در نماينده ست شده و رخدادها به سيستم مديريت شبكه گزارش ميشوند كه داراي نام عمودي درست و قانوني است يكي از مزاياي تلهها به سرشماري اين است كه كشف خطا سريعتر و با كمترين بالاسري ترافيك انجام ميگيرد.

2-2 مكان خطا و تكنيكهاي جداسازي

مكان خطا با يك روش ساده صورت ميگيرد و به اين نحو است كه بايد تمام اجزاء شبكه كه خراب شده اند كشف شده و مشكل اصلي ردگيري گيري گردد كه اين به وسيله پيمايش به سمت پائين در درختهاي توپولوژي انجام ميگيرد تا شروع و مشكل شناسائي شود.

بعد از اينكه مكان خطا را فهميديم و مشخص شد در گام بعدي بايد خطا جدا شود (منبع مشكل توصيف شود) ابتدا ما بايد مشخص و تعريف نمائيم كه مشكل و ايراد از اجزاء است يا از اتصالهاي فيزيكي چرا كه ممكن است در مثال قبلي كارت رابط وظايف خود را خوب انجام ميدهد ولي اتصال فيزيكي خود را از دست داده است لذا ما نيازمند ابزارهاي تشخيص گوناگوني براي جداسازي علت هستيم.

براي مدتي فرض ميكنيم كه اتصال، مشكلي ندارد و ايرات از كارت رابط است كه در اين هنگام اقدام به جداسازي مشكل در لايههايي ميكنيم كه مسبب توليد آن مشكل هستند، گم شدن بي اندازه بستهها ممكن است از قطع تماس ايجاد شود و گم شدن بسته ها را با استفاده از Ping ميتوانيم اندازه بگيريم حتي ميتوانيم پرشهايي از پارامترهاي MIB روي گره خودمان يا روي گرههاي مرتبط انجام دهيم تا در آينده مسبب و علّت مشكل را محلي نمائيم. براي مثال نرخ خطا از پارامترهاي گروهي رابطهاي همانند if In Discards و if In Erros و if Out Discards و if Our Errors با مراجعه به ميزان و نرخ ورود و خروج بستهها محاسبه مي شود كه ممكن است ما را در جداسازي مشكلات در كارت رابط كمك نمايد.

راه حل ايدهآل براي مكانيابي و جداسازي خطا يك راه حل هوشمندانة مصنوعي و ساختگي است كه به وسيله مشاهده كردن تمام نشانهها و علائم شايد كه بتوانيم منبع مشكل را تشخيص دهيم.

3- مديريت كارائي

ما از تحليلگرهاي پروتكل به عنوان يك ابزار سيستم براي اندازهگيري ترافيك، مانيتور كردن روي LANهاي اترنت استفاده ميكنيم، كه در قلمروي مديري كارائي است. جمعآوري آمارهاي ترافيك را در دورههايي از ساعت تا سال را با استفاده از ابزار MRTG ميتوان انجام داد همچنين مي توانيم جزئيات استفاده از محتويات آمارها با استفاده از تحويلگر پروتكلي همچون RMNON را براي شناسائي خواسته هاي ترافيك را داشته باشيم.

شبكههاي خاص، صرفاً اطلاعات را حمل ميكنند بنابر اين مديريت كارائي به طور واقعي، مديريت ترافيك (داده) است،كه موارد پائين را درخواست ميكند.

مانيتوركردن داده – جداسازي مشكل – ميزان سازي كارائي – تحليل براي دادههاي آماري براي تشخيص درخواستها و طرحريزي منابع است.

1-3 شاخصهاي كارايي

پارامترهايي كه ميتوانيم به عنوان نشان كارائي شبكه در سطح عمومي تعريف كينم عبارتند از: توان عملياتي – زمان پاسخ – در دسترس بودن شبكه و قابليت اطمينان.

شاخص از اين پارامترها به اين بستگي دارد كه به چه علّت، كي وكجا بخواهيم اندازهگيري كنيم. پارامترها در سطح كلان ميتواند در دورهاي از پارامترهاي سطح زير تعريف شود، بعضي از پارامترها كه در روي توان عملياتي شبكه تاثير ميگذارد عبارت هستند از:

پهناي باند با ظرفيت انتقال رسانهها – سودمندي آنها – نرخ خطاي كانال – حداكثر بار و متوسط بار ترافيك ميباشد. كه آنها در نقاط مشخصي از شبكه قابل اندازهگيري هستند. براي مثال پهناي باند، ظرفيت در قطعات مختلف شبكه فرق خواهد كرد يك LAN اترنت با يك ظرفيت loMbps كه تمام ظرفيت را براي يك ايستگاه ميتواند انجام دهد با فاكتور سودمندي ظرفيت تمام ، به 30 تا 40% ميرسد موقعي كه تعداد ايستگاهها در شبكه متراكم ميشوند اين فاكتور سودمندي ميتواند به وسيله نرخ تصادم كه قابل اندازهگيري است تعريف شود.

زمان پاسخ در يك شبكه نه تنها به توان عملياتي شبكه بستگي دارد بلكه به كاربرد هم مربوط مي شود به عبارت ديگر آن هم به شبكه بستگي دارد و هم به كارائي شبكه، بنابر اين در يك محيط خادم / مخدوم چنين به نظر ميرسد گه ممكن است مخدوم آهسته كار كندو يا خادم خود استفاده، بيش از حد داشته باشد كه بالاسري در ترافيك شبكه ايجاد ميگردد ويا هر دو مورد به صورت تركيبي وجود داشته باشند.

زمان واكنش و پاسخگويي كاربرد در يك شبكه بيش از ديگر موارد بر اعتراضات ونيازمنديهاي End – User تاثير ميگذارد براي اندازهگيري پاسخگوئي كاربرد 3 نوع شاخص ميتوانيم داشته باشيم.

1- در دسترس بودن كاربرد

2- زمان پاسخ ميان كاربر و سرويس دهنده

3- نرخ قالبهاي پشت سر هم كه نرخ دادهاي موفق به سوي ايستگاه كاربر ميباشد.

گروه كاري شبكه IETF چندين RFC روي اندازهگيري جريان ترافيك را توسعه داده است كه RFC 2063 معماري اندازهگيري و گزارش دادن براي جريانهاي ترافيك شبكه را تعريف

ميكند شبكه همانند گذر ترافيك در4 سطح توصيف مي شود كه در شكل 6 نمايش داده شده است.

شبكههاي ستون فقرات به نوعي اتصال به ساير شبكه ها هستند و ميزبانهاي منفرد به آن وصل نميشوند. يك شبكه منطقهاي شبيه به يك ستون فقرات است اما كوچكتر است كه به آن امكان اتصال ميزبانهاي متصل هست وميزبابهاي آن ممكن است تصديق كننده و مؤيد شبكه ستون فقرات باشد شبكه هاي Stub – Enterprise به LANها و ميزبانها وصل مي شوند و تصديق كننده شبكه منطقهاي وشبكه ستون فقرات مي شود ميزبانها و سيستمهاي پاياني مؤيد تمام اين شبكهها هستند.

2-3 مانيتوركردن داده

مانيتوركردن داده در شبكه به خاطر رفتار غير عادي كارائي است كه همانند اتفاق يك نرخ تصادم سطح بالا در LAN اترنت است كه ناشي از انداختن بيش از اندازه بستهها بوده و باعث سربار گرديده است، اين به وسيله تلهها كه توسط نمايندهها و RMON توليد ميشود، گشف ميگردد. Performance – related در مورد كشف كردن با پيام تله بحث ميكند كه به وسيله RMON توليد مي شود.

آستانه و سرحدها، مجموعهاي از پارامترهاي مهم SNMP در PMON است كه موقعي كه از آستانه گذر كند شروع به توليد هشدار ميكند.

دادهها جمعآوري و محاسبه ميشوند و زماني كه حد مورد نظر پر شد براي آن سرويس يك هشدار توليد ميكنند. سيستمهاي مديريت شبكه به طور عمومي تمامي رويدادهاي انتخاب شده براي نمايش را كه شامل هشدارها هستند را گزارش ميدهند. هشدارها مجموعهاي براي بحرانها هستند كه رنگ آيكون هشدار را بر طبق بحران عوض ميكنند. وابستگيها روي پيادهسازي يا هشدارها را به طور اتوماتيك پاك ميكنند يا بر اثر شروطي از بين ميبرند يا به وسيله دستي وتوسط يك عمل پاك ميكنند كه حالت آخر براي پرسنل باهوش در مقابل آنچه كه اتفاق ميافتد مفيد است.

3-3 جداسازي (تفكيك) مشكل

مشكلات مرتبط به كارائي با توجه به نوع مشكل جدا ميشوند. قبل از اينكه يك درصد بالا از بسته ها گم شود بايد علّت گم شدن را براي فعاليت پيدا نمود كه اين عمل به صورت متناوب و غير دائمي صورت ميگيرد. در اين حالت مانيتور كردن گم شدن بستهها روي واحدهاي متناوب، زماني ممكن است كه مشكلات را از هم جدا كنند مثال ديگر براي مشكلات كارائي، داشتن معاشرت با تاخير طولاني است كه چنين قابل توصيف است كه بستهها بيش از حد انداخته ميشوند كه در اين هنگام ميتوانيم منبع تاخير بستهها را از طريق رويه ردگيري مسيرياب پيدا كنيم و بستهها را كاوش كرده و گره راحذف نمائيم.

در مديريت خطا نيز بطور مشابه مشكلات ممكن است كه د رچندين مكان پديدار شود كه آنها توانمندي گزارش به سيستم مديريت مركزي را در رخداهاي مستقل چندگانه داشته باشد.با فرض اينكه آنها به هم مرتبط نيز باشند. براي مثال انداختن بيش از حد بسته ها در يك اتصال ممكن است ترافيك سوئيچ و مسير ياب را با تناوب رودررو كند لذا باعث علت يك بلاسري در اين شبكه شده و يك هشدار را بايد گزارش كند.

4-3 آمارهاي كارائي

آمارهاي كارائي در ميزان سازي يك شبكه مورد استفاده قرار ميگيرد كه ميتواند معتبر بودن توافقات سطوح سرويس و تحليل خواسته هاي مورد استفاده، طرحريزي

وسايل ومحاسبه نمودن وظايف باشد.دادهها براي آمار RMON ميانگين يك جستجوگرRMON و MIB حاصل ميشوند. براي درست ودقيق بودن براي آمارها نيازمند ميزان زيادي از نمونههاي داده هستيم كه به عنوان ترافيك بالاسر در شبكه محسوب مي شود كه يك برخورد با كارائي است. اعتقاد و باورهاي مختلف بدون ملاحظه كردن بالاسري در كارائي شبكه، از جستجوگر RMON براي جمعآوري دادههاي آماري به صورت محلي استفاده ميكنند. يك RMONو MIB شامل گروههاي آماري و تاريخي براي انواع Media است و به طور مؤثر براي جمعآوري دادههاي وابسته استفاده ميشود وآنها را ذخيره مينمايد تا در تحليلهاي حال و آينده مورد استفاده قرار دهد.

يك كاربرد براي نتايجي كه شامل آمارهاي كارائي است اين است كه شبكه را با كارائي بهتري ميزان ميكند براي مثال دو قطعه در يك شبكه شايد يك درگاه بهم متصل شوند و ترافيك مابين دو قطعه بيش از اندازه باشد كه باعث توليد تاخير بيش از اندازه ميكند. آمارهاي خطا در بستههاي انداخته شده در روي رابط درگاه اين مشكل را آشكار ميكند. راه حل براي اين مشكل چنين است كه پهناي باند را براي درگاه افزايش دهيم كه ميتواند يا به وسيله افزايش ظرفيت صورت پذيرد يا با اضافه نمودن يك درگاه ثانويه ميان دو قطعه انجام گيرد. البته يك درگاه اضافي باعث مشكلات مرتبط با پيكربندي ميشود كه نيازمند دوباره پيكربندي شدن ترافيك هستيم.

آمارهاي خطاي مختلف در لايههاي گوناگون جمعآوري شده و كيفيت براي سرويس اندازهگيري ميشود و در صورت نياز به ارتقاء كارائي راهنمايي ميشود بعضي از ساير پارامترهاي كارائي به وسيله مانيتور كردن آمارهاي شبكه ميزان ميشود كه پهناي باند براي اتصالات،ميزان استفاده از اتصالها و كنترل كردن بهم حداكثر به ميانگين از ترافيك دادههاي پشت سرهم كه به طور ذاتي و اصلي انجام ميگيرد به علاوه استفادة و بكارگيري ترافيك ممكن است با توزيع نمودن دوباره بار در طول روز باعث پيشرفت گردد كه با استفاده از ترافيكهاي عمده در ساعات مشغول و ترافيكهاي غيرعمده در ساعات كساد صورت ميپذيرد.

يك آمار مهم، در سرويسهاي باند بالا، تغيير در تاخير شبكه است كه با Jitter (بيثبات) شناخته ميشود و تغيير در كيفيت سرويس رخ ميدهد كه براي مشتري به وسيله SLA تضمين شده كه اين تضمين تحت تاثير قرار ميگيرد براي مثال در كابل مودم يك شيئي مديريت شده DoceQOSService ClassMaxJitter كه به منظور مانيتور كردن Jitter است. يك كاربرد كارائي ديگر، بررسي معتبر بودن SLA ميان سرويس كاربر و سرويس تهيه كننده است SLA ممكن است در محدود كردن وروديهاي تهيه كننده سرويس شبكه مورد استفاده قرار گيرد اگر نرخ بسته به آستانه و حد SLA نزديك شود پهناي باند براي دسترسي به تهيه

كننده سرويس كنترل ميشود كه كنترل با پياده سازي رابطهاي كاربرد كه از الگوريتمهاي Leaky Bucket و Token Bucket استفاده ميكند، انجام ميگيرد.

الگوريتم Leaky Bucket ماكزيمم نرخ دادههاي خروجي را كنترل ميكند و الگوريتم Token Bucket مقادير ميانيگن را كنترل ميكند و با تركيب دو تا ميتوانيم نرخ حداكثر يا ميانگين را براي خروجي ميزان كنيم.

در بعضي از سوئيچهاي ATM رابطهايي ايجاد ميشود كه به سهولت تنظيمپذير هستند اين روش براي زماني است كه به براي تهيه كننده سرويس استفاده با نرخ حداكثرداده به جاي استفاده از نرخ ميانگين داده با ارزش باشد.

آمارهائي روي بار شبكه گردآوري شده، توسط كاربران و كاربردها ايجاد ميشوند و همانند يك اساس براي وظيفهمندي محاسبهگري مورد استفاده قرار ميگيرد.

4-تكينكهاي همبستگي رخدادها

همبستگي بين رخدادها را ميتوانيم بر اساس تكنيكهاي زير انجام دهيم:

1. علّت يابي بر اساس نقش

2. علّت يابي بر اساس مدل

3. علّت يابي بر اساس حالت و وضع

4. مدل همبستگي كتاب كد

5. مدل گراف انتقال حالت

6. مدل ماشين حال محدود

5-3- مديريت امنيت

مديريت امنيت هم از لحاظ تكنيكي و هم از جنبه ملاحظات مديريتي و اجرائي در مديريت اطلاعات قرار ميگيرد. مديريت امنيت متقاضي و خواهان امنيت داشتن دسترسي به شبكه و اطلاعات در جريان شبكه، دسترسي به دادههاي ذخيره شده در شبكه و دستگاري دادههاي ذخيره شده و در گردش سرتاسر شبكه است.

نواحي مرتبط ممكن است كه داراي ارتباطات سري با محلهاي ديگر باشند كه در اين بين يك مزاحم ممكن است ميان پيامها حائل شده و به طور زيركانه تراكنش را مبادله كند و يا از آنها استفاده و فايده ببرد و يا به چيزهاي ارسالي و دريافتي شخص صدمه وارد كند.

ما چهار نوع تهديد امنيتي در مديريت شبكه داريم:

تعريف امنيت:

در يك تعريف ابتدايي عام از امنيت ميتوان چنين گفت: «امنيت يعني بيرون نگه داشتن آنهايي كه در داخل مجاز نيستند.

ضرورت ايجاد امنيت در سيستمهاي كامپيوتري

براي شروع بحث در مورد امنيت محيطهاي كامپيوتري مثالي از كامپيوترهاي شخصي كه به دليل ويژگيهاي خاص خود در معرض تهديدات بيشتري نيز هستند، ذكر ميشود.

كامپيوترهاي شخصي اساساً به عنوان يك ابزار فردي و به منظور استفاده يك نفر طراحي و ساخته شده است، سيستم عامل داس ابتدايي نيز به همين دليل بدون ملاحظات امنيتي طراحي شد. نياز به حفظ سازگاري با سيستم عامل داس اوليه منتج به اين شده است كه نارسايي ابعاد امنيتي در كامپيوترهاي شخصي پيشرفته امروزي نيز هنوز پابرجاست.

متاسفانه به علت عدم استفادة بجا از اين نوع كامپيوتر، كابران بعضاً با مشكلاتي مواجه ميشوند كه به طور خلاصه بررسي ميشود. در ادامه تعريف اصول امنيت براي سيستمهاي كامپيوتري به طور عام ارايه شده است.

اصولاً اگر به هنگام نياز، اطلاعات ذخيره و پردازش شده به وسيلة يك سيستم كامپيوتري در دسترس نباشد، چنين سيستمي استفادهاي ندارد. تهديدات زيادي بر عليه قابليت دسترسي به دادهها وجود دارد كه بسياري از آنها ويژه محيط كامپيوترهاي شخصي است. در حالي كه افراد به مسايل سرقت كامپيوترهاي بزرگ و دادههاي آن به عنوان يك تهديد جدي به نسبت توجه دارند، اين موضوع در مورد كامپيوترهاي شخصي بسيار بيشتر اتفاق ميافتد ولي كمتر مورد توجه است. به خصوص اين كه براي جلوگيري از سرقت كامپيوترهاي شخصي بسيار بيشتر اتفاق ميافتد ولي كمتر مورد توجه است. به خصوص اين كه براي جلوگيري از سرقت كامپيوترهاي شخصي، اغلب در كنار اين وسيله كسي نيست و به سادگي نيز قابل حمل است.

از بين رفتن دادهها به روشهاي متعددي اتفاق ميافتد. شايعترين عامل (كه كمتر به آن توجه ميشود) نقص مكانيكي است. ميانگين عمر مفيد يك ديسك سخت براي كاربري تجاري بين سه تا پنج سال است. بنابر اين احتمال از بين رفتن حجم زياد اطلاعاتي كه به روش غير صحيح روي اين دستگاهها ذخيره ميشود، همواره وجود دارد. يك دليل ديگر از بين رفتن دادهها كه خيلي كم به ان توجه ميشود اشتباه اپراتور است مثل حذف يك فايل كه در محيط كامپيوترهاي شخصي كار بسيار سادهاي است.

صحت و درستي اطلاعات يك سيستم كامپيوتري يكي از ملاحظات مهم امنيتي آن سيستم است. ارزش هر تصميمگيري وابسته به كيفيت اطلاعاتي است كه از سيستم كامپيوتري دريافت ميشود. از جمله براي افزايش اطمينان، بايد از نرمافزارهاي مجاز بر روي كامپيوتر استفاده كرد. زيرا بعضي از ويروسهايي كه در اثر استفاده از اجراي غيرمجاز برنامهها شايع ميشوند به جاي تخريب كامل اطلاعات تنها بخشي از آن را تغيير ميدهند. بر اين اساس ممكن است كاربر پس از اين كه در يك موقعيت حساس تصميماتي را بر اساس چنين اطلاعاتي گرفته باشد، متوجه بروز خطا و تغيير دادهها شود. خطر ديگر، امكان دست كاري اطلاعات به وسيلة كاركنان است، در اين صورت نيز هيچ گونه اطميناني از صحت اطلاعات ذخيره شده وجود نخواهد داشت.

يك مساله ديگر در ارتباط با صحت اطلاعات، نرمافزارهايي است كه بعضاً به كمك كامپيوترهاي شخصي آماده ميشود. افراد در محيط كامپيوترهاي شخصي ميتوانند نرمافزارهايي را خيلي سريع و بدون انجام تستهاي كافي تهيه كنند، بدون توجه به اين كه اين نرمافزار ممكن است بعداً به عنوان جزئي از يك نرمافزار بزرگتر مورد استفاده قرار گيرد. عدم دقت كافي در آزمايش نرمافزار و تهيه مستندات ممكن است هر روز اشكالاتي ايجاد كند.

محرمانه بودن اغلب شرط لازم و اوليه امنيت دادهها است كه به وسيلة كاربران به آن اشاره ميشود. در كار روزانه افراد معمولاً در حفظ اسناد، طبقهبندي كردن آنها و قفل كردن قفسهها توجه كافي دارند. در حالي كه در مورد نگهداري دادهها در كامپيوتر چنين حساسيتي كمتر به چشم ميخورد.

با توجه به موارد ذكر شده اهميت دادن به مقوله امنيت دادهها و سيستمها تا حدودي افزايش يافته است. به طور خلاصه پارهاي از دلايل اهميت مساله امنيت دادهها و سيستم ها را در موارد زير ميتوان خلاصه كرد:

ــ خدشهپذيري سيستمها به خاطر اشتياق پارهاي از متخصصان به شكستن موانع امنيتي و نفوذ به درون سيستمهاي كامپيوتري

ــ هراس از بين رفتن كنترل مديريت بر روي اطلاعات

ــ تغيير شكل در ماهيت پول و مبادلات بازرگاني

ــ افزايش حجم مبادلات پولي كه به صورت الكترونيكي مبادله ميشود

ــ افزايش و وجوه انگيزه براي ارتكاب جرايم كامپيوتري

ــ طرح قوانين مرتبط با فنآوري كامپيوتر و لزوم پيروي از آنها

ــ جالب بودن جنبة رسانهاي كامپيوتر و دريافت اطلاعات از اين طريق

ــ وجود آسيب زنندگان و افراد غير مجاز كه وارد شبكه ميشوند.

ــ شايع بودن ويروسهاي كامپيوتري

ــ لزوم توجه به تجزيه و تحليل خطرات ناشي از بروز اتفاقات

در مقابل ضرورت امنيت سيستمها، پارهاي از نتايج حاصل از عدم ايجاد امنيت در عرصة دادهها و كاربردهاي مختلف سيستمهاي كامپيوتري را ميتوان چنين برشمرد.

ــ شكست فعاليتهاي كاري برنامهريزي شده

ــ از دست دادن اطلاعات و داراييها و بروز زيانهاي مالي

ــ غير قابل اعتماد شدن سيستمها

ــ از دست دادن مشتريان يا نارضايتي آنها

ــ شكست در عرضه خدمات قابل قبول

ماهيت امنيت دادهها و سيستمها

امنيت داراي يك مفهوم گسترده و در عين حال انتزاعي با ويژگيهاي خاص خود است. تمركز امنيت بر روي تهديدات و حملات به عمل آمده بر عليه سيستمهاي كامپيوتري، تشخيص انجام و نوع اين تهديدات، نحوة جلوگيري و چگونگي بازگشت به شرايط نرمال كاركرد سيستم است. لازمة اتخاذ يك روش منسجم و هماهنگ براي دستيابي به فرآيندهاي امنيت دادهها و سيستمها، نيازمند درك پيچيدگي اين مقوله و بالاخره مبتني بر اصول بنيادين آن (به طوري كه ما را به يك طرح اجرايي رهنمون سازد) است.

به طور كلي سيستمهاي امن با استفاده از ويژگيهاي مشخص امنيتي، دستيابي به اطلاعات را چنان كنترل ميكنند كه فقط اشخاص مجاز و يا پردازشهايي كه از جانب آنها ايجاد ميشود، مجاز به انجام عمليات خواندن، نوشتن، ايجاد و يا حذف اطلاعات باشند.

خطرهاي تهديد كننده امنيت اطلاعات

اطلاعات نيز مشابه هر موجوديت فيزيكي ميتواند تغيير كرده، از بين برود و يا از كنترل صاحب آن خارج شود. اما بر خلاف موجوديتهاي فيزيكي و بدون اين كه اثري از فعاليت انجام شده باقي بماند، اطلاعات ميتواند كپي شده و يا به طور ناخودآگاه شنيده شود. بهاي دستيابي به كپي يا استراق سمع اطلاعات در مقايسه با ارزش واقعي آن، بسيار ناچيز است.

احتمال به خطر افتادن امنيت اطلاعات را ميتوان به سه نوع تقسيم كرد:

ــ عدم دسترسي يا امتناع از ارايه خدمات (اطلاعات به هنگام نياز قابل دسترسي نيست).

ــ عدم درستي و صحت اطلاعات (تغيير و يا تخريب اطلاعات)

ــ غير قابل اطمينان بودن اطلاعات (به وسيلة اشخاص غير مجاز كپي، ديده و يا شنيده شوند).

چه بسا مبناي اين خطرها خصوصاً موارد اول و دوم بدخواهانه نباشد بلكه ميتواند به صورت حادثه و اتفاقي باشند. براي مثال خرابي ناشي از سيل يا آتشسوزي ميتواند دلايلي براي عدم قابليت دسترسي به اطلاعات باشند، اگر چه نتيجه چنين خطرهايي با وجود دلايل مختلف يكسان خواهد بود.

احتمال بيشتر بروز پارهاي از خطرها نسبت به بعضي ديگر، وابسته به شرايط خاص هر سيستم و محل آن است. بنابر اين سياست امنيت بايد مشخص كند كه روي چه مواردي بايد تاكيد كرد.

براي مثال تا چند سال پيش اغلب مردم از خطر ويروسهاي كامپيوتري بياطلاع بودند. حال آن كه امروزه ويروسها يك خطر مشترك و همگاني شدهاند. پس سياست امنيت بايد به اين موضوع توجه كند و روشهاي مقابله با آنها و روشمناسب توزيع نرمافزار را تشريح كند.

براي تهديدات بر عليه امنيت پردازش الكترونيكي دادهها ميتوان اين تعريف را نيز ارايه داد: «هرگونه عمل يا اتفاقي كه به طور خلاف بر امنيت پردازش الكترونيكي دادهها تاثير گذارند». سپس اين تهديدات را ميتوان طبق ضوابط مختلفي تقسيمبندي كرد. مثالهايي از اين ضوابط ميتوانند چنين باشند: «تهديد بر عليه چه موضوعي است؟ چگونه ميتوان آنها را اندازهگيري كرد و يا برشمرد؟و يا چگونه ميتوان آنها را اندازهگيري كرد و يا برشمرد؟ و يا چگونه اين تهديدات بروز ميكند؟»

در تجزيه و تحليل خطرها چنين به نظر ميرسد كه بايد خطرها را بر اساس اين كه چگونه به وجود ميآيند تقسيم بندي كرد. زيرا بدين طريق پيشبيني تناوب و تواتر بروز خطر آسانتر خواهد بود. در شكل يك، دستهبندي كلي تهديدات عمدي و سهوي ارايه شده است.

زمينه تهديدات

نوع تهديدات بر عليه امنيت فيزيكي از قبيل ساختمان و سختافزار بر عليه امنيت دادهها از قبيل نرمافزار و پروندههاي اطلاعاتي

سهوي حوادث جزيي، بلاياي طبيعي خطاهاي برنامه و مسايل ناشي از عمليات

عمدي جنگ، خرابكاري، تخريب كلاهبرداري، خرابكاري، دزدي و درز كردن اطلاعات محرمانه

تهديدات بر عليه امنيت فيزيكي شامل خطرهايي است كه ساختمان، سختافزار، سايت كامپيوتري، خطوط انتقال داده و منابع تغذيه را تهديد ميكند. حوادث و تهديداتي كه بر امنيت فيزيكي تاثير ميگدارند به دو دسته حوادث غير عمدي و عمدي تقسيم ميشود:

حوادث غيرعمدي از كوچكترين خطاها در مسايل تكنيكي تا عظيمترين بلاياي طبيعي را شامل ميشود. از اين قبيل حوادث، آتش سوزي، سيل، زلزله، رطوبت، گرما يا سرماي شديد، خطاهاي سختافزار، نقص منبع تغذيه قابل ذكر است.

حوادث عمدي هر حادثهاي از قبيل جنگ و خرابكاري در تجهيزات، سرقت حافظههاي جنبي محتوي پروندههاي اطلاعاتي، ورود غيرمجاز به نواحي حفاظت شده و يا اشكالاتي كه به ندرت ممكن است در سيستمهاي كامپيوتري بروز كند، را شامل ميشود. حفاظت بر عليه اين نوع تهديدات نيز عمدتاً همان روشهاي حفاظتي كه بر عليه حوادث و تهديدات غير عمدي بايد صورت پذيرد، خواهد بود.

تغيير و تبديل اطلاعات، تغيير قيافه ، عوض نمودن جريان پيامها، افشاء

آنها در پيادهسازي زير سيستمهاي امنيتي در نماينده (موتورهاي اعتبار و مقتدر) و در مدير (موتورهاي نامعتبر و نامقتدر) به كار برده ميشوند. زير سيستم امنيت SNMP V3 بر اساس مدل امنيت بر منباي كاربر (كاربرگرا) است كه آن داراي 2 مژول است.

1- ماژول اعتبار 2- ماژول اختفاء

قبلاً به اصلي بودن و بينقص بودن داده توجه مينمودند در حالي كه بعداً به محرمانه بودن داده، timelines message و محدود نمودن محافظت داده اهميت دادند.

در مديريت امنيت ما نيازمند چيزهايي همانند سياستها و رويهها، منابعي كه براي پيشگيري از شكافهاي امنيتي مورد استفاده قرار ميگيرند و محافظت شبكه از حمله نرمافزارها هستيم.

1-5 رويهها و سياستها

گروه كاري RFC 2196 , IETF را توليد كرد كه يك سياست امنيتي را تعريف ميكند و يك سياست هم دسترسي داشتن و هم شكافهاي امنيتي را مشخص ميكند. دسترسي به اشخاصي كه اجازة دارا بودن اطلاعاتي از منابع شبكه را دارند مربوط ميشود به مديريت SNMP اين ارتباط و همبستگي را براي سياست دسترسي به اطلاعات مديريت شبكه مشخص مرده است سياست دسترسي ممكن است به كارمندان ،اجازه دسترسي داشتن كامل به شبكه را بدهد در حالي كه در بيشتر موارد فردي نيست كه به اطلاعات كل شبكه

دسترسي داشته باشد. پس ما بايد يك حساب براي دسترسي كارمندان روي كاربردهاي ويژة روي ميزبانها ايجاد نمائيم. اين سياست كلي حاكم بر حسابها بايد نوشته شده و در اختيار تمامي كارمندان قرار گيرد.

به هر حال بايد از وروديهاي غير قانوني و غير مجاز به سيستم و دسترسي به شبكه بايد محافظت انجام گيرد و سياستها و رويههاي پوشش مديريت امنيت به صورت توزيعي انجام ميگيرند (RFC 2196) كه مركز امنيت كامپيوترهاي بينالمللي طراحي براي كامپيوترها و تعيين چارچوب ست كردن سياستها را بيان نموده است كه بروي شاخصهاي طراحي امنيت براي انواع كامپيوترها بنا نهاده شده است.

راههاي اساسي در ست آپ (نصب) رويهها و سياستها به شرح زير است:

1- شناسايي آنچه كه ميخواهيم از آن محافظت كنيم.

2- تعريف نمودن چيزهايي كه ميخواهيد در مقابل از آنها محافظت را انجام دهيد.

3- تعريف نمودن چگونگي تهديد

4- پيادهسازي نمودن اندازهگيريهايي كه از ادعا و خواستههاي مورد نظر به طور مؤثر از نظر هزينه محافظت ميكند.

5- بازنگري پردازشها به طور مستمر و بهبود بخشيدن در صورت پايدار شدن عيب و نقص .

دارائي و سرمايههايي كه نيازمند محافظت هستند را ليست ميكنيم كه شامل سختافزار – نرمافزار – داده – مستندات، منابع و مردمي كه توانائي پاسخگوئي به آنها را دارند، را ميشود.

تهديدهاي معمول عبارتند از: دسترسي غيرمجاز به منابع و يا اطلاعات، قصد غيرمجاز فاش كردن اطلاعات و تكذيب و انكار سرويس.

تكذيب و عدم پذيرش يك سرويس از سريهاي حمله به شبكه است زيرا شبكه حالتي را به خود ميگيرد كه نميتواند دادههاي مشروع كاربران را به طور مناسب حمل كند. سرويسها ميتوانند يا با حمله به مسيريابها يا به وسيله درگير نمودن شبكه با ترافيك غير اصلي و خارجي عمل تكذيب و انكار را انجام دهند.

2-5 شكافهاي امنيتي و منابع نيازمند امنيت

در اين قسمت در مورد شكافهاي امنيتي كه به وسيله كوشش براي دسترسي به داده، سيستم و منابع نيازمند محافظت از آنهاست ايجاد ميشود، سخن خواهيم گفت.

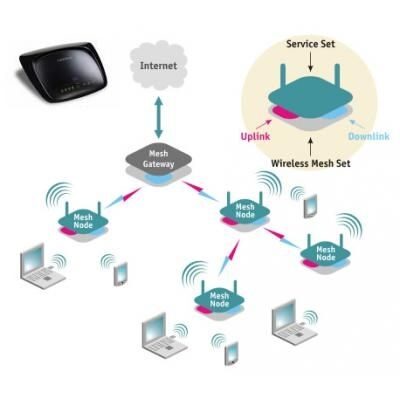

شكل 7 يك شبكه ارتباطي مطمئن را نشان ميدهد كه در حقيقت آن يك اسم بي مسما است يك سيستم سري كامل در جهان واقعي نيست و فقط سيستمهايي هستند كه سخت و با صرف زمان درون آنها شكسته ميشود كه توضيح خواهيم داد. در شكل 7 دو شبكه با هم ارتباط برقرار مي كنند كه از طريق يك WAN كه يك مسيرياب دارد صورت ميگيرد خادم A و مخدوم A، نشان داده شده است كه با همديگر ارتباط دارند. مخدوم B در شبكه B با خادم A در شبكه A ارتباط برقرار ميكند.

حال نقاط شكست و شكاف امنيتي كه به حالت بالقوه وجود دارند را بررسي ميكنيم ميزبان در شبكه B ممكن است اجازه دسترسي به شبكه A را نداشته باشد يك درگاه ديوراة آتش براي غربال كردن ترافيك ورودي و يا خروجي از شبكه سري A استفاده ميشود اگر شبكه B به شبكه A دسترسي نداشته باشد بعضي مزاحمها بمانند اشخاصي كه به مسير ياب در اين مسير دسترسي دارند جلوي پيامها را ميگيرند و محتواي پيامها مانند شناسههاي مبدا و مقصد را درستكاري و مانيتور ميكنند كه يك شكاف امنيتي است.

شكاف امنيتي در محيطهاي اينترانت و اينترنت به روشهاي گوناگوني ميتواند اتفاق بيافتد در بيشتر موارد مجوزها محدود به شناسه كاربر و كلمه عبور ميشود و مجوزها به يك حساب محدود ميشوند (همانند ثبت يك كاربرد روي ميزبان توسط شخص). كنار شكافهاي نرمال، حالتهاي مخصوصي است همانند زماني كه يك كارمند بدخلق و ناراحت يك برنامه ويروس را در يك برنامه يا محصول قرار ميدهد كه اين گونه موارد نيز بايد محافظت شود.

3-5 ديوارههاي آتش

هدف اصلي از يك ديوارة آتش محافظت يك شبكه از حملههاي خارجي است و آن ترافيك را براي درون و برون يك شبكه سري كنترل ميكند و ميتواند در يك مسيرياب، درگاه يا ميزبان ويژهاي پيادهسازي شود. يك ديوارة آتش به طور طبيعي در موقعيت درگاه در شبكه قرار ميگيرد اما ممكن است همچنين در نقطه دسترسي به ميزبان واقع شود.

سالهاست كه پيادهسازي ديوارة آتش انجام ميگيرد و خطرات ناشي از دسترسي به ميزبانها از طريق يك شبكه خارجي را كاهش ميدهد كه به وسيله فيلتر كردن سرويسهاي درون سري است و ميتواند كنترلهايي را روي دسترسي به شبكه تهيه كند همانند اينكه بعضي از ميزبانها يا قطعات شبكه اجازه دسترسي به بعضي از ميزبانها را دارند. اما محافظت از تهديدهاي خارجي به صورت متمركز و شفاف صورت ميگيرد كه آن اذيت كاربران دروني

را كاهش مي دهد و اين تا زماني ادامه مييابد كه كاربران خارجي كنترل شوند. براي محافظت، از اختفاء نمودن در يك ديوارة آتش استفاده ميشود براي مثال سرويسي همانند يك يوتيلتي Finger كه ميتواند اطلاعاتي را در مورد كارمندان به بيگانهها و خارجي ها تهيه مينمايد كه از دسترسي آنها به شبكه پيشگيري ميكنيم.

موقعي كه سياستهاي امنيتي در يك ديوارة آتش پيادهسازي ميشود آن يك تسلسل از يك سطح بالاتر سياست سرويس دسترسي است كه به وسيله يك سرويس سرجمع به بيرون فيلتر ميشود. براي مثال سرويسهاي Did-in به طور كلي در سطح سياست سرويس رد و انكار ميشوند و ديوارة آتش سرويسهاي انتخاب شده همانند يوتيلتي Finger را فيلتر ميكند. ديوارة آتش يا از فيلتر كردن بستهها استفاده ميكند يا از درگاههاي سطح كاربرد همانند دو تكنيك اصلي كنترل ترافيك توصيف شده، استفاده مينمايد.

فيلترهاي بسته

بستهها بر اساس معيارهايي از مشخصات قرارداد، عمل فيلتر كردن خود را انجام ميدهد، و در لايههاي انتقال، شبكه و Data link ، OSI انجام ميگيرد. فيلترهاي بسته در روي بعضي از مسيريابها پيادهسازي ميشوند كه Screening Router يا Packet filtering Router ناميده ميشوند كه در اينجا از Packet Filtering Router استفاده خواهيم كرد همانطور كه لايه انتقال در مسيريابها ديده نميشود اما بعضي از فروشندگان آن را در مسيريابهاي ديوارة آتش اضافه ميكنند، فيلتر كردن در روي پارامترهاي پائين انجام ميگيرد.

Destination TCP/IP port , Source TCP/UPD port, Destination IP Address, Source IP Address فيلتر كردن براي هر پورت پيادهسازي شده و براي هر كدام به طور مستقل قابل برنامهنويسي است.مسيريابهاي فيلتر كننده بسته، هم ميتوانند بستهها را از بين ببرند و يا مسير آنها را به سوي يك ميزبان مشخص عوض ميكنند تا در آينده اطلاعاتي را نمايش دهند كه در شكل 8 نشان داده شده است. بعضي از بستهها هرگز به شبكههاي محلي نميرسند زيرا آنها به صورت اشغال و زائد در ميآيند. براي مثال تمام بستهها از قطعه شبكه a.b.c.o كه برنامهريزي شده است بستههايي را همانند FTP از d.e.f.0:21 (عدد 21 نشان پورت 21 است كه استاندارد پورت FTP است) برگشت ميدهند. بستههاي (E-Mail) SMTP, FTP به سوي يك درگاه مشخص براي نشان دادن هشدارهاي آينده تغيير جهت داده ميشوند. ديواره آتش ناهمگون است چرا كه تمام بستههاي FTP و SMTP را تجزيه ميكند و مشخص ميكند كه آيا بايد از بين ببرد يا بايد ارسال نمايد. به هر حال بستههاي، SMTP FTP خارج شده (بيرون انداخته شده)،به وسيله درگاه آماده نمايش دادن هستند و ديگر به وسيله مسيرياب فيلتر كنندة بسته چك نميشود.

رمزنگاري قديمي

از نظر تاريخي، چهار گروه از مردم از هنر رمزنگاري استفاده ميكنند: نظاميان، هيئت ديپلمات، خاطرهنويسان و عشاق، نظاميان نقش مهمتري دارند و رمزنگاري را شكل دادهاند. در گذشته رمزنگاري در سازمانهاي نظامي توسط كاركناني كه حقوق اندكي دريافت ميكردند انجام ميشد. چون تعداد پيامها زياد بود امكان استفاده از متخصصين خبره وجود داشت.

تا زمان اختراع كامپوترها، يكي از محدوديتهاي رمزنگاري، توانايي كاركنان كدگذاري براي انجام تبديلات لازم بود كه اغلب در ميدانهاي جنگ و با كمترين تجهيزات صورت ميگرفت محدوديت ديگر، مشكل تغيير روش رمزنگاري بود زيرا مستلزم آموزش تعداد زيادي از افراد بود. خطر دستگيري كدگذار توسط دشمن، لزوم تغيير روش رمزنگاري را دو چندان ميكند. اين نيازمنديهاي مغاير، منجر به مدل شكل زير شده است.

يك ديوارة آتش فيلتر كننده بسته در زماني كه قوانين پيادهسازي شده در آن ساده باشد به خوبي كار ميكند. قوانين زيادي موجود است كه بسياري براي پيادهسازي مشكل است. قوانين يا با يك ترتيب درست و سالم پيادهسازي ميشوند يا نتايج مخرب را به بار ميآورند در هر صورت تست كردن و اشكال زدايي در فيلتر كردن بستهها مشكل است.

4-5 رمزنگاري

براي اينكه ارتباطات خود را مطمئن نمائيم ما نيازمند اطمينان از جامعيت و تماميت امر محافظت و اعتبار مجوز هستيم. اين عمل همچنين از فضولي و دخالت كردن در ارتباط ميان مبدا و مقصد جلوگيري ميكند و شناسه اصلي را معين ميكند.

بهترين تكنولوژي در ارتباطات مطمئن بر اساس نرمافزار است كه آن نيز رمزنگاري بنا نهاده شده است Hashing يا خلاصه پيام و امضاء رقمي مباحث روي رمزنگاري ميباشند.

رمزهاي جانشيني

در رمز جانشيني هر حرف يا گروهي از حروف به جاي حرف يا گروهي از حروف ديگر قرار ميگيرد تا پنهانسازي صورت گيرد يكي از قديميترين رمزهاي شناخته شده، رمز سزار نام دارد كه به ژوليوس سزار نسبت داده ميشود. در اين روش، a به D، b به E، c به F و … و z به C تبديل ميشود به عنوان مثال، attack به DWWDFN تبديل ميشود. در مثالها، متن ساده با حروف كوچك و متن رمزي با حروف بزرگ مشخص ميشود.

در شكلي از رمز سزار ميتوان حروف متن رمزي را به جاي سه حرف،K حرف جابجا كرد. در اين حالت K كليدي براي روش عمومي است كه در آن حروف به طور چرخشي جابجا ميشوند و ممكن است رمز سزار اهالي كارتاژ را فريب دهد ولي از آن زمان به اين طرف كسي را فريب نداده است.

بهبود بعدي اين است كه هر يك از نمادهاي متن ساده (هر 26 حرف) به كاراكتر ديگري نقش شود.

به عنوان مثال:

متن ساده: a b c d e f g h I j k l m n o p q s t u v w x y z

متن سرّي: Q W E R T Y U I O P A S D F G H J K L Z X C V B N M

اين سيستم كلي، جانشيني تك حرفي نام دارد و كليد آن رشتة 26 حرفي متناظر با كل حروف الفباست. با كليد فوق، متن سادة attack به متن رمزي QZZQEA تبديل ميشود.

در نگاه اول به نظر ميرسد كه اين سيستم آمن است، زيرا گرچه كاشف رمز، سيستم كلي (جانشين حرفي براي حرف ديگر) را ميشناسد، ولي نميداند كداميك از كليد ممكن را به كار گيرد. برخلاف رمز سزار، تست همة آنها روش خوبي نيست. حتي اگر براي تست هر حالت 1 زمان ببرد، سال طول ميكشد تا كامپيوتر تمام كليدها را كنترل كند.

با اين وجود، در متن رمزي كوچك، رمز به راحتي قابل تشخيص است. راه حل اصلي از خواص آماري زبانهاي طبيعي استفاده ميكند. به عنوان مثال، در انگليسي حرف e بيشترين كاربرد را دارد و بعد از آن نوبت به I, n, a, o, t غيره ميرسد. متداولترين تركيب دو حرفي يا دوتاييها عبارتاند از: an, re, er, in, th متداولترين تركيب سه حرفي، يا سهتاييها عبارتاند از: ion, and, ing, the.

كاشف رمزي كه ميخواهد رمز تك حرفي را كشف كند، فراواني نسبي تمام حروف را در متن سادة شمارش ميكند سپس به طور آزمايشي متداولترين حرف را به e و حرف بعدي را به t نسبت ميدهد. سپس به سهتاييها ميپردازد تا متداولترين سه حرفي را كه به صورت tXe است بيابد. در نتيجه ميتوان حدس زد كه X برابر با h است. اگر تكرار الگوي thyt زياد باشد، احتمالاً Y برابر با a خواهد بود. با اين اطلاعات، او ميتواند متداولترين سهتاييها به شكل azw را بيابد، كه احتمالاً همان and است. با حدس زدن در مورد حروف، دوتاييها، و سهتاييها و دانستن الگوهاي احتمالي حروف صدادار و بيصدا، كاشف رمز، متن سادة موقتي را حرف به حرف ايجاد ميكند.

روش ديگر، حدس زدن كلمه يا عبارت است . به عنوان مثال، متن رمزي زير را از يك مؤسسه مالي در نظر بگيريد (به صورت گروههاي پنج كاراكتري دستهبندي شدهاند).

CTBMN BYCTC BTJDS QXBNS GSTJC BTCWX CTQTZ CQVUJ

QJSGS TJQZZ MNQJS VLNSX VSZJU JDSTS JQUUS JUBXJ

DSKSU JSNTK BGAQJ ZBGZQ TLCTZ BNZBN QJSW

يكي از كلماتي كه ممكن است در مؤسسه مالي باشد، financial است. با توجه به اين كه كلمه financial داراي حروف تكراري (I) است، به طوري كه چهار حرف ديگر بين دو وقوع I وجود دارد، حروف تكراري در متن رمزي را در اين فاصله پيدا ميكنيم. 12 مورد وجود دارد كه در موقعيتهاي 6،15، 27،31، 42، 48، 56، 66، 70، 71ؤ 76، 82 است. فقط در دو با از اينها، يعني 31 و 42 كاراكتر بعدي (متناظر با n در متن ساده) در موقعيت مناسبي تكرار شده است. از اين دو تا، فقط در موقعيت 31، aدر موقعيت درستي قرار دارد، لذا در مييابيم كه financial از موقعيت 30 شروع ميشود. بنابراين با استفاده از تكرار آماري در متن انگليسي، به راحتي ميتوان به كليد پي برد.

رمزهاي جابجايي

رمزهاي جانشيني، ترتيب نمادهاي متن ساده را حفظ ميكنند ولي آنها را تغيير ميدهند. رمزهاي جابجايي ترتيب حروف را عوض ميكنند ولي آنها را تغيير نميدهند. شكل زير رمز جابجايي متداول، جابجايي ستوني را نشان ميدهد.

رمز به وسيله كلمه يا عبارتي كه فاقد حروف تكراري است كليد ميشود. در اين مثال، كليد MEGABUCK است. هدف كليد، شمارهگذاري ستونهاست، ستون 1 در زير حرفي از كليد قرار ميگيرد كه به آغاز الفبا نزديكتر باشد وغيره. متن ساده به صورت سطر به سطر نوشته ميشود. متن رمزي به صورت ستوني خوانده ميشود و با ستوني كه حرف كليد آن كوچكتر از همه است آغاز ميگردد.

براي شكستن رمز جابجايي، كاشف رمز بايد بداند كه با رمز جابجايي سر و كار دارد. با مشاهدة فراواني I, D,a, t,e و N و غيره، به راحتي ميتوان تشخيص داد كه آيا با الكوي عادي متن ساده مطابقت ميكند يا خير، اگر اينطور باشد، اين رمز، رمز جابجايي است، زيرا در چنين رمزي، هر حرف، نشان دهندة خودش است.

مرحله بعدي، حدس زدن تعداد ستونهاست. در بسياري از موارد با توجه به نوع پيام بايد كلمه يا عبارتي را حدس زد به عنوان مثال، فرض كنيد كاشف رمز حدس بزند كه عبارت متن سادة millindolars در پيام وجود داشته باشد. مشاهده ميكنيد كه دوتاييهاي OS, IR,LA, IL, MO در اثر چرخش اين عبارت، در متن رمزي وجود دارند. حرف O در متن رمزي بعد از حرف M در متن رمزي ميآيد (يعني، در ستون 2 به طور عمودي همجوارند)، زيرا در اين عبارت احتمالي، با فاصلهاي به طول كليد از هم جدا شدهاند. اگر به كليدي با طول 7 نياز باشد، دوتاييهاي NS, OR, IA, LL, LL, IO, MD ظاهر ميشوند. در واقع، براي كليدي به هر طول، مجموعة متفاوتي از دوتاييها در متن رمزي ايجاد ميشود. با دنبال كردن تركيبهاي مختلف، كاشف رمز ميتواند طول كليدي را بيابد.

مرحله بعدي، مرتب كردن ستونهاست. وقتي تعداد ستونها، K، كوچك باشد هر يك از جفت ستونهاي k(k-1) بررسي ميشوند تا مشخص گردد كه آيا تعدّد دوتاييهاي آن با متن سادة انگليسي تطبيق دارد يا خير، فرض ميشود، جفتي كه بهترين سازگاري را داراست در جاي درست واقع است. اكنون هر ستون باقيمانده تست ميشود تا مشخص گردد كه ستون بعدي آن است يا خير، ستوني كه تعدّدهاي دوتايي و سهتايي آن بهترين سازگاري را داشته باشد، فرض ميشود درست است ستون قبلي نيز بهمين روش پيدا مي شود.كه احتمال دارد متن ساده در اين نقطه قابل تشخيص باشد (مثلاً، اگر million يافت شود، خطا مشخص ميگردد).

كل فرآيند ادامه مي يابد تا اينكه بالقوه اي يافت شود.

بعضي از رمزهاي جابجايي، بلاكي با طول ثابت را به عنوان ورودي قبول ميكنند و بلاكي با طول ثابت را به عنوان خروجي ايجاد مينمايند. اين رمزها را ميتوان با ارائه ليستي كه ترتيب خروجي كاراكترها را مشخص مينمايد توصيف كرد.

-5 تصديق و مجوز

تصديق، شناسه كاربر را تعيين و مشخص ميكند و مجوز موافقت دسترسي به اطلاعات است در روي يك محيط بدون امنيت، حتي اينترنت نيز، يك شناسه كاربر به همراه كلمه عبور براي تصديق استفاده ميشود مكانيزمهاي مختلف براي اهداف تصديق با پيچيدگي و تنوع زياد وجود دارد مجوز براي يك سرويس مخصوص ممكن است به صورت سادة Read – Write , Write, Read و يا No- Access باشد كه اين ميتواند براي يك سرويس در يك دوره نامعين و بيحد تعريف شود يا در دوره و تعداد استفاده محدود (يكبار) توصيف و امتياز آن داده شود.

دو كلاس اصلي براي سيستم در پيادهسازي طرح تصديق مورد استفاده قرار ميگيرد.

1- محيطهاي خادم و مخدوم است كه مخدوم يك درخواست براي سرويس را ايجاد ميكند و خادم پاسخ را به همراه نتايج اجراي سرويس برميگرداند كه يك ارتباط دو طرفه (دو راهه) است در اين محيطها علاوه بر تصديق، مجوز نيز مورد نياز است.

2- ارتباطات يكطرفه (يكراهه) است كه در اين نوع ارتباط انتقال به صورت تجارت الكترونيكي يا نامههاي الكترونيكي است پيامها از يك منبع به سوي دريافت كنندهاي منتقل ميشوند كه ممكن است تاخير مفروض داشته باشد (بعضي از زمانها سرورها تراكنشها را نگه ميدارند) كه در اين حالت تصديق و چككردن جامعيت بايد در دريافت كنندة آخري اجرا شود.

كه سيستمهاي تصديق خادم و مخدوم در 6-5 و سيستمهاي محافظ جامعيت و تصديق پيام يكطرفه در 5-7 بحث خواهد شد.

درگاه سطح كاربرد

درگاه سطح كاربرد براي فائق آمدن بر بعضي از مشكلات فيلتر كردن بستهها مورد استفاده قرار گيرد. شكل 8 يك معماري درگاه كاربرد را نشان ميدهد ديوارة آتش 1 و 2 دادهها را زماني خواهند فرستاد كه به درگاه كاربرد وارد يا خارج شوند بنابر اين يك LAN ايمن شده يك LAN درگاه است هر درگاه كاربرد، براي هر كاربرد به طور متفاوت رفتار ميكند و فيلتر كردن به وسيله سرويسهاي Proxy در درگاه به كار برده و اداره ميشوند. براي مثال، براي سرويس FTP، فايل ابتدا در درگاه كاربرد ذخيره ميشود و سپس ارسال ميگردد براي سرويس Telnet درگاه كاربرد به ميزبانهاي خارجي اعتبار و رسميت ميدهد (ارتباط با ميزبان محلي را قانوني ميكند Legitimacy) و سپس درگاه به ميزبان محلي وصل ميشود و يك Log از تمام تراكنشها نگه ميدارد.

ديوارة آتش ايمن كردن يك سايت را به وسيله چك كردن آدرسها (آدرس IP)، پارامترهاي انتقال، NNTP) (FTP- و كاربردها انجام ميدهد در هر صورت سؤالي كه مطرح است اين است كه چگونه ميتوانيم منبع خارجي را از دسترس كاربري كه از شناسه غلط استفاده ميكند محافظت نمائيم در بيشتر موارد چگونگي انجام محافظت در مقابل مزاحمهايي كه داده را درستكاري ميكنند، انجام ميگيرد تا در شبكه داده از مبدا به مقصد رفته و محافظت در مسير داشته باشيم كه به ارتباطات مطمئن مربوط ميشود.

ارتباطات رمزنگاري

Crypto به معني رمز و سر و graphy به معني نوشتن است فرستادن از مبدا به مقصد صورت ميپذيرد به عبارتي از فرستنده به سوي گيرنده فرستاده ميشود بدون اينكه كسي در وسط راه آن را بتواند بگشايد اگر چه كه بداند با چه زباني و مابين چه فرستنده و گيرندهاي ارسال ميشود.

مدل اساسي در ارتباطات رمزنگاري بصورتي است كه پيام ورودي يك متن ساده و با يك كليد رمز، رمزگذاري ميشود كه متن رمزي ناميده ميشود و سپس از يك كانال ارتباطي غير سري، عبور داده ميشود.

در اين زمينهها مباحث رمزنگاري كردن كليد سري، رمزنگاري كردن كليد عمومي، خلاصه نمودن پيامها و امضاءهاي رقمي نيز هست.

6-5 سيستمهاي تصديق خادم و مخدوم

ما چهار محيط براي خادم و مخدوم فرض خواهيم كرد و تصديق را براي هر كدام پيادهسازي خواهيم كرد:

1. محيط ميزبان /كاربر

2. سيستم امتياز بليط

3. سيستمهاي خادم تصديق

4. تصديق با استفاده از وظيفه رمزنگاري

تصديق ميزبان /كاربر

اعتبار و تصديق ميزبان / كاربر مرسوم براي تصديقهاي زياد سري و مناسب استفاده و بكارگيري نيست. تصديق ميزبانها نيازمند اين هستند كه ميزبانهاي مخصوص توسط خادمهاي ويژهاي كه ارائه سرويس ميدهند تصديق شوند نامهاي ميزبان به وسيله تقسيمبندي و توزيع شدن خادمها، تقسيم و توزيع ميشوند و مديريت ميشود. خادم، ميزبان را به وسيله آدرس ميزبان تشخيص ميدهد و اين در صورتي است كه خادم S ميزبان c را در اختيار داشته باشد لذا هر كسي كه يك حساب (Account) در ميزبان C داشته باشد ممكن است كه به خادم S دسترسي داشته باشد. خادم ليست كاربراني كه با ميزان C معاشرت ميكنند را نگه داشته و از اين طريق اجازه دسترسي به كاربران را ميدهد.

اگر John Smith يكي از كاربران در C باشد و بخواهد به خادم دسترسي داشته باشد در صورتي كه از ايستگاه Wي كه اعتبار دسترسي آن به خادم S به رسميت شناخته شده است، بخواهد استفاده نمايد حتماً دسترسي انجام خواهد شد و در غير اين صورت بدشانس است. علاوه بر اين نامهايشان به ليست كاربران W براي دسترسي به S اضافه ميشود. براي منتفي كردن و خنثي نمودن دسترسي مطمئن و ايمن، محيط قابل انعطافي ايجاد ميشود كه هر مخدوم با هر كاربر ممكن است به خادم اضافه شود (رسميت داده ميشود).

تصديق كاربران را با شناسه كاربر و كلمه عبور در نظر ميگيريم، مشكل اصلي كشف كلمه عبور است كه به وسيله استراق سمع يا احتمالاً به وسيله كاوش در شبكه صورت ميپذيرد سيستمهاي تجاري و حساس در هر لحظه در هنگام ارائه سرويس به ميزبان كليد توليد ميكنند و كاربر يك كليد منحصر به فرد در هر زمان كه شامل كلمه عبور نيز است، استفاده ميكند كه همانند سيستم امتياز دهنده (موافقت كننده) بليط است.

سيستم امتياز دهنده بليط

در روشهاي Kerberose كه از يك سيستم توسعه يافته به وسيله MIT استفاده ميشود كه قسمتي از پروژه Athena است در شكل 9 kerberose شامل سرور (خادم) تصديق كننده و سرور امتياز دهنده و موافقت كننده بليط است. يك كاربر در ايستگاه مخدوم نشسته و يك درخواست دخول به سيستم به سرور تصديق كننده ميفرستد بعد از اينكه كاربر در ليست كنترل دسترسي باشد، اعتبار به كاربر داده خواهد شد و سرور تصديق كننده با بليط رمزگذاري شده به مخدوم موافقت ميكند. پس ايستگاه مخدوم يك كلمه عبور از كاربر درخواست ميكند كه مخدوم بعد از آن به صورت پيامهاي غير سري از خادم تصديق استفاده ميكند سپس مخدوم با خادم Ticket – Granting تعامل ميكند كه شامل بليط امتياز دهنده و يك كليد جله خادم كار سرويس و كليد جلسه درخواست سرويس ميكند. خادم كاربرد بعد از بررسي اعتبار بليط و كليد، سرويس مورد نظر را ارائه ميكند اين نوع پردازشها در پشت زمينه اتفاق ميافتد در حالي كه براي كاربر حالت شفافي دارد كه فقط چه چيزهايي از سرويسهاي كاربردها درخواست نمايد.

7-5 امنيت انتقال پيام

سيستم انتقال پيام يكطرفه و به صورت متعامل نميباشد براي مثال اگر Rita يك نامه الكترونيكي از شخص كه ادعا ميكند كه Ian است دريافت نمود او نيازمند اين كه اولاً پيام اصلي را تصديق كند و مطمئن شود كه شخص ديگري پيام را نفرستاده است آن ممكن است حالتي باشدت كه Ian تعدادي از سهام سرمايهگذاري خود را از طريق موبايل و از ماشين خود بفروشد و Ted به طور زيركانه پيام را قطع كرده و تعداد سهام يا قيمت آن را تغيير دهد ما بايد به گونهاي عمل كنيم كه از امنيت نامه خود مطئئن باشيم.

سه نوع سيستم پيام امن وجود دارد:

Xo400 , PGP, PEM است

امضاهاي ديجيتال

صحت بسياري از اسناد حقوقي، مالي و اسناد ديگر، با وجود عدم وجود امضاي دست نويس مشخص ميشود فتوكپي مورد قبول نيست. براي سيستمهاي پيام كامپيوتري كه بايد جايگزين انتقال فيزيكي اسناد كاغذي يا جوهري شود، بايد راه حلي براي اين مشكلات پيدا كند.

مسئله يافتن جايگزيني براي امضاي دستنويس، مشكل است. اساساً نياز به سيستمي است كه در آن، يك طرف بتواند پيام امضاء شدهاي را به طرف ديگر بفرستد، به طوري كه:

1-گيرنده بتواند هويت فرستنده را كنترل كند.

2-فرستنده بعداً نتواند متن پيام را تكذيب كند.

3- گيرنده نتواند پيام را خودش بسازد.

خواستة اول در سيستمهاي مالي لازم است. وقتي كامپيوتر مشتري به كامپيوتر بانك، سفارش خريد يك تن طلا را ميدهد، كامپيوتر بانك بايد بتواند مطمئن شود كه كامپيوتري كه سفارش ميدهد، متعلق به شركتي است كه بايد به حسابش گذاشته شود.

خواستة دوم ضرورت دارد تا بانك را در مقابل كلاهبرداري محافظت كند. فرض كنيد، بانك، يك تن طلا ميخريد، و فوراً قيمت طلا كاهش مييابد. مشتري ممكن است بر عليه بانك شكايت كند و ادعا كند كه سفارش خريد طلا را نداده است، وقتي بانك، پيام را به دادگاه ميبرد، مشتري ميگويد كه چنين پيامي را ارسال نكرده است.

خواسته سوم نيز براي حفاظت مشتري در بعضي از وقايع لازم است. فرض كنيد بانك يك تن طلا را خريده و قيمت طلا بسيار افزايش يافته باشد، بانك ميتواند پيامي را جعل كند كه درآن مشتري به جاي سفارش يك تن طلا، يك قطعه طلا را سفارش كرده باشد.

تصديق با استفاده از وظايف پنهاني

تصديق پنهاني براي استفاده از وظايف پنهاني درخواست ميشود فرستنده ميتواند تصديق به دريافت كننده را پنهاني نمايد كه پيامها براي اعتبار شناسه كاربران به صورت آشكار ميباشد الگوريتمها و كليد ها براي پيامهاي پنهاني و آشكار مورد استفاده قرار ميگيرد.

8-5 محافظت شبكهها از حمله ويروسها

ويروسها به طور معمول برنامه هايي هستند كه اجراي آنها باعث خسارت و ضرر ميشوند كه به وسيله ايجاد كپيها و يا اضافه شدن آنها در ساير برنامهها صورت ميگيرد. كه از طريق ديسكها يا برنامههاي آلوده از روي منابع بروني به شبكهها سرايت ميكند.

ويروسهاي مهم و خطرناك مانع دسترسي به ديسك سخت خود شده و شيار بوت را آلوده ميكند از يك منبع بروني كامپيوتر شما را كنترل ميكند و شبكه ها را با ترافيك فرعي و غير اصلي درگير مينمايد.

به طور عمومي ويروسها به وسيله الگو تشخيص داده ميشوند و به وسيله همين الگوها چك ميشوند علاوه بر اين بايد آخرين ورژن چك كننده ويروس را در روي آن ميزبانها نصب كرده و به طور همزمان اجرا كنيم تا از عدم وجود ويروس مطمئن شويم.

تقسيمبندي حملات فعال و غير فعال

عموماً يك متجاوز ميتواند به هر نقطهاي از شبكه بصورت فعال يا غير فعال حمله نمايد. در يك حملة غير فعال متجاوز صرفاً اطلاعات عبوري از ميان كانالهاي شبكه را بدون دخالت در جريان يا محتوياتشان مشاهده مينمايد. اين نوع بنام حملة آگاهي از محتويات پيام ناميده شده و نمونهاي از يك حملة غيرفعال است. متجاوز ممكن است با بدست آوردن موقعيت و هويت طرفين ارتباط و آگاهي از طول و فركانس پيامهاي عبوري از كانال تجزيه و تحليل ترافيك را انجام دهد هر چند كه اين اطلاعات براي او غير قابل درك باشد.

در يك تجاوز يا حملة فعال، متجاوز بر روي اطلاعات مبادله شده اثر ميگذارد. او ميتواند تغيير، تكرار، درج پيام معتبر و يا غير معتبر، حذف، تاخير، و يا تغيير ترتيب پيامها را در يك يا هر دو مسير (جهت) كانال ارتباطي انجام دهد. اين حملات به عنوان حملات تغيير دنبالة پيام ناميده ميشوند متجاوز ممكن است تمام پيام را حذف و يا به تاخير اندازد، كه بنام حملات تكذيب سرويس پيام شناخته ميشوند.

اين نوع حملات با فرض برقراري ارتباط بين دو جزء انجام ميشود، در ابتدا اتصال بين طرفين بايد بروش امني برقرار گردد كه اين مسئله با بررسي هويت طرفين و درستي زمان اتصال تحقق مييابد. حمله در برابر برقراري اتصال اوليه شامل تكرار همين مراحل آمادهسازي ميباشد. اين نوع حملات اتصال اوليه جعلي ناميده مي شود.

عموماً حملات غيرفعال آشكار و كشف نميگردند اما ميتوان به آساني از آنها جلوگيري نمود. در حالي كه حملات فعال به آساني كشف ميگردند اما نميتوان از آنها جلوگيري كرد.

ممكن است مسائل و حملات و تجاوزات ديگري نيز در شبكه وجودداشته باشد كه برخي از آنها در زمينه صحت منابع شبكه و برخي ديگر در زمينة صحت منابع شبكه و برخي ديگر در زمينة امنيت شبكه ميباشند.

روشها و پروتكلهاي انتقال امن فايلها

مسائل امنيتي پروتكلهاي انتقال فايلها

در بسياري از شبكههاي كامپيوتري، پروتكل انتقال فايل در لاية كاربردي مدل مرجع OSI، به عنوان يك عمل سودمند با امنيت محدود كه بستگي كامل به مكانيسمهاي حفاظتي فايلها در سيستم عامل مورد استفاده دارد، اجرا ميگردد. در اغلب موارد (در سيستمهاي عامل معمولي)، مديريت امن فايل بر مبناي مفهوم امتياز دستيابي است. يعني كاربران (فرآيندها) براي دستيابي يابه روزرساني يك فايل خاص بايد امتياز ويژة دستيابي به آن فايل را داشته باشند.

انتقال فايل در يك شبكه كامپيوتري به كمك سيستم مديريت فايل محلي (FM) امكان پذير مي شود. و در اغلب موارد سيستم مديريت فايل محلي ، سرويسها و خدمات فايلها موثر مي سازد.بدين ترتيب انتقال دهنده فايل از محدوده وظايف خود براي دسترسي به فايل استفاده مي كند.

در رابطه با انتقال فايل، مقولة دستيابي تنها يكي از عملياتي است كه بايد به روشي امن اجرا گردد. مكانيسمهاي كنترل دستيابي كه براي فايلها مورد استفاده قرار ميگيرند، شاخصهائي از مشخصات فايل براي كاربران مجاز (انسان يا فرايندها) وهمچنين قابليتها ميباشند. كلية عناصر بايد بروشي مطمئن و غير قابل جعل مورد استفاده قرار گيرند.

سرويس انتقال امن فايلها انتشار كنترل شدة مقادير را در بين مجموعة دادههائي تنظيم ميكند (در ساختار پشتيباني سيستم عامل و ساختار سودمند انتقال فايل) كه در انتقال دادة فايلها در شبكه مشاركت دارند. اين انتشار بايد بر طبق قوانين و نيازهاي حفاظتي به شكل منطقي و بصورتي واحد در عناصر خط مشي امنيتي انتقال فايل انجام گيرد.

بنابر اين در انتقال فايلها با فرض برقراري ارتباطي مطمئن نكتة جالب توجه تنها توزيع دادهها به روش امن نيست (براي اين منظور كليه مكانيسمهاي امنيت ارتباط، مهم و سودمند هستند) بلكه انتقال كلية اطلاعات كنترل امنيت (يعني مشخصات و صفات امنيتي فايلها) نيز قابل توجه است. البته اطلاعات محرمانة بانكهاي اطلاعاتي بايد تحت همان شرايط حفاظتي، در طول كل شبكه يا سيستم باز، باقي بمانند.

مسئله مهم در كار با فايلها، دستيابي مشترك است. بسياري از سيستمهاي مديريت فايلها (FM)، مشخصهاي به نام پردازش همزمان، را كه داراي ارزش بولي (منطقي) است در اختيار ميگذارند كه بر اساس آن دستيابي مشترك مجاز يا غير مجاز خواهد بود.

اما هنوز دستيابي مجاز به فايلها داراي مسائل بسيار زيادي است كه همچنان در پيش روي ما قرار دارد.

مفهوم ذخيرهسازي امن چند سطحي

طراحي و اجراي امنيت چند سطحي در يك شبكه نشان دهندة خط مشي امنيتي محدود است. چگونه ميتوان جريان اطلاعات را در چنين مدلي سازماندهي نمود؟ شايد يك جزء با سطح امنيتي بالا، قادر به دريافت از يك جزء با سطح پائين باشد ولي عكس اين عمل مجاز نيست. اما حقيقت اين است كه تبادل اطلاعات نميتواند يكطرفه باشد.

بطور مثال يك ماشين سرّي نميتواند براي يك ماشين فوق سرّي، اطلاعاتي را بصورت مطمئن ارسال نمايد مگر اينكه در ابتدا تاييدية او را براي پذيرش بگيرد. همچنين پس از ارسال نيز بايد مطمئن گردد كه اطلاعات بطور صحيح توسط ماشين فوق سرّي دريافت شده است.

اگر كامپيوتر host فايلي را براي كامپيوتر ديگر ارسال نمايد، فرستنده بايد بداند كه آيا گيرنده قادر به ذخيره نمودن فايل بطور صحيح بوده است يا نه؟ بهترين راه براي عبور اطلاعات امن استفاده از يك واسطة مطمئن است كه سرويسي مستقل و مفيد را تعمين مي نمايد پيچدگي چنين واسطه اي به عموميت سرويس بستگي دارد. از تركيب سهولت با اغلب توابع سودمند ذخيرهسازي امن چند سطحي انتخاب گرديده و حصول مجدد فايلها سرويسي است كه توسط واسطة مطمئن تامين ميگردد. به منظور دستيابي به چنين هدفي، عنصري به نام ذخيرهساز امن فايل به سيستم اضافه ميگردد كه قادر به ارتباط با host هائي در هر نوع طبقهبندي امنيتي ميباشد.

ايدة اين روش آن است كه زماني كه يك host در سطح سرّي بخواهد يكي از فايلهايش را در دسترس host با سطح امنتي بالاتر قرار دهد، آن فايل را با ارسال در ذخيرهساز امن فايل منتشر ميسازد. به دنبال آن host فوق سرّي ميتواند يك كپي از اين فايل را از ذخيرهساز امن فايل دريافت كند.

بطور مثال ذخيرهساز امن فايل ميتواند تنها يك سيستم UNIX معمولي باشد كه بجز مورد مشخصي كه در ارتباط با فايلهاست اتسثنائات را به تمامي سيستمها برميگرداند، مانند ديگر اجزاء ميتوان آن را با همان فهرست ذخيرهساز فايل امن SFS، مرتبط نمود كه در سيستم UNIXC به نام ساختار فهرست واحد UDS ناميده ميشود. فهرست SFS شامل زير فهرستهائي براي هر بخش امنيتي در كل سيستم است.

اگر كاربري در سطح سرّي، بخواهد فايلش را در دسترس كاربري در سطح فوقسرّي قرار دهد، ميتواند بسهولت با كپي كردن فايل در فهرستي كه پائينتر از فهرست SFS بوده و تابعي از آن است، اين كار را انجام دهد، فرمان كپي سبب ميگردد كه ماشين ذخيرهسازي امن فايل درخواستي را از UNIX دريافت نمايد كه به موجب آن فايلي بنام S در محل زير ايجاد و نوشته شود. شكل زير را ملاحظه نمائيد.

ساختار يك سيستم UNIX ساده در ارتباط با ذخيرهسازي امن فايل (SFS)

SFS در مشورت با بخش مربوط به خط مشي امنيتي خود، تعيين ميكند كه آيا چنين ماشيني مجاز به ايجاد فايلهائي در سطح سرّي هست يا نه؟ با فرض مجاز بودن چنين كاري، اجازة عمل به فايل درخواستي داده ميشود و يك كپي از فايل ايجاد ميگردد به همين ترتيب كاربر در سطح فوق سرّي، درخواست خود را در مورد فايل F براي ماشين TSUNIX ارسال ميكند و SFS درخواست يك كپي از فايل را، از TSUNIX دريافت مي ند مجددا SFS با بخش خط مشي امنيتي خود مشورت مي كند . SFS مبني بر نوشتن داخل فايل سرّي يا حذف آن را رد ميكند. به همين ترتيب كاربران سري، مجاز به خواندن فايلهاي نگهداري شده در فهرست فوق سرّي نخواهند بود.

با طراحي دقيق ساختمان SFS ميتوان تعداد مكانيسمهاي قابل اطمينان را بطور قابل ملاحظهاي كاهش داد. ايدة اصلي در اينجا تقسيم SFS به دو بخش قابل اطمينان و غير قابل اطمينان است كه روي دو ماشين فيزيكي مجزا جاي مي گيرند.

6- مديريت محاسبه

مديريت محاسبه احتمالاً كوچكترين كاربرد مديريت است مديريت محاسبه شامل استفاده از ميزبانها قطعات اجرائي و ترافيك خارجي است.

محاسبه براي ميزبانها براي شناسايي بعضي از هزينههاي مخفي مفيد است براي مثال كتابخانهها در دانشگاهها و ساير تشكيلات اقتصادي بزرگ، منابع را به طور قابل توجه مصرف ميكنند كه شايد نيازمند محاسبه به وسيله يك وظيفه خاص باشند كه توسط آمارهاي RMON روي ميزبانها انجام ميگيرد.

مدل رمزگذاري

پيامهايي كه بايد رمزگذاري شوند، متن ساده نام دارد و توسط تابعي كه با كليدي پارامتريك شده است تغيير شكل مييابد. خروجي فرايند رمزگذاري، كه متن رمزي ناميده ميشود، توسط پيك يا راديو ارسال ميگردد. فرض كنيد دشمن يا مزاحم پيام را سرقت كند. ممكن است كليد رمز را نداند و نتواند متن رمزي را رمزگشايي كند. گاهي، مزاحم نه تنها به كانال ارتباطي گوش ميكند (مزاحم غيرفعال) بلكه ميتواند پيامها را ضبط كرده و آنها را بعداً ارسال نمايد. پيامهاي خودش را درج كند، يا پيامها را قبل از رسيدن به مقصد تغيير دهد

(مزاحم فعال) هنر رمزگشايي كشف رمز نام دارد. هنر ابداع رمز (رمزنگاري) و رمزگشايي (كشف رمز)، رمزشناسي نام دارد.

لازم است نشانهگذاريهايي براي ارتباط متن ساده، متن رمزي، و كليدها وجود داشته باشد، منظور از اين است كه رمزگذاري متن سادة P توسط كليد k، متن رمزي c را به وجود ميآورد. لذا ، رمزگشايي C و به دست آوردن متن ساده P را تداعي ميكند. سپس نشانهگذاري زير وجود دارد:

از اين نشانهگذاري مشخص است كه E و D توابع رياضياند.نكته مهم اين است كه هردو، توابعي از پارامترها هستند و كليد به صورت زيرنويس نوشته شده است تا از پيام متمايز باشد.

قاعده مهم رمزنگاري اين است كه كاشف رمز بايد روش كلي رمزگذاري را بداند. به عبارت ديگر كاشف رمز ميداند كه روش رمزگذاري، يعني E، در شكل چگونه كار ميكند. ميزان كاري كه پس از لو رفتن روش قبلي، براي كشف، تست و نصب روش جديد انجام ميشود. سرّي نگهداشتن آن را غيرممكن ميسازد، و تصور اين كه اين رمز كشف نشده ولي كشف شده باشد، ضررش بيش از فايدهاش است.

كليد رمز در اينجا نقش خود را بازي ميكند. كليد متشكل از رشتة (نسبتاً) كوتاهي است كه يكي از چند روش رمزنگاري را انتخاب ميكند. برخلاف روش كلي، كه ممكن است فقط

در هر چند سال تغيير كند، هر وقت كه لازم باشد. ميتوان كليد را تغيير داد. لذا مدل اصلي ما پايدار است و روش كلي با كليد رمزي كه به سادگي قابل تغيير است، پارامتر يك شده است.

بر روي عموميت الگوريتم نميتوان تاكيد كرد. با عموميت دادن الگوريتم، رمزنگار، از مشورت رايگان تعداد زيادي از رمزنگاران علمي علاقند به رمزگشايي استفاده ميكند، به طوري كه ميتوانند مقالاتي را انتشار دهند كه بيانگر ميزان هوشمندي آنها باشد.

پنهانكاري واقعي، در كليد است و طولش موضوع مهم طراحي است. قفل رمز سادهاي را در نظر بگيريد. قاعده كلي اين است كه ارقام به ترتيب وارد شوند. هركسي اين موضوع را مي داند، اما كليد، سرّي است. اگر كليد دو رقمي باشد 100 حالت ممكن وجود دارد و اگر كليد سه رقمي باشد يك ميليون حالت وجود دارد. هر چه طول كليد بيشتر باشد، ضريب كاري كه رمزنگار بايد انجام دهد بيشتر است، ضريب كاري مورد نياز براي رمزگشايي از طريق تحقيق جامع از فضاي كليد،تواني از طول كليد است. هر چه الگوريتم قويتر (اما عمومي) و طول كليد بيشتر باشد، پنهانكاري بيشتر است براي اين كه برادر كوچك شما نتواند پست الكترونيكي شما را بخواند، كليد 63 بيتي كافي است. براي حفاظت پست الكترونيكي در مقابل دولتها، كليدهاي به طول 256 بيت لازم است.

از ديد مكاشف رمز، مسئله كشف رمز سه شكل مختلف دارد. وقتي مقداري از متن رمزي را بدون داشتن متن سادة آن در اختيار دارد با مسئله متن رمزي محض سر و كار دارد. رمزنگاري كه در بخش جدول روزنامهها وجود دارد. از اين نوع مسئله است. ولي وقتي كه متن رمزي را به همراه متن ساده آن در اختيار دارد، با مسئلة متن ساده مشخص مواجه است. سرانجام، وقتي كه كاشف رمز توانايي رمزگذاري قطعاتي از متن سادة انتخابي خود را دارد، با مسئله متن سادة انتخابي مواجه است. اگر كاشف رمز بتواند در مورد نوشتههاي رمزي روزنامهها چنين سؤالي را مطرح كند. رمز ABCDE چيست؟ آنگاه رمزهاي روزنامهها به سادگي قابل تشخيص است.

مبتديان در كار رمزنگاري، فرض ميكنند كه اگر رمز بتواند در مقابل مسئله متن رمزي محض مقاومت كند، سرّي است. اين فرض، خيلي ساده لوحانه است. در بسياري از موارد، كاشف رمز ميتواند قسمتهايي از متن ساده را حدس بزند. به عنوان مثال هنگام تماس با سيستمهاي اشتراك زماني، اولين چيزي كه ميگويند اين است PLEASE LOGIN، اگر چند جفت از متن رمزي و متن ساده وجود داشته باشند، كار كاشف رمز سادهتر ميشود.

براي ايجاد امنيت، رمزنگار بايد محتاطانه عمل كند و اطمينان حاصل نمايد كه سيستم قابل شكست نيست (حتي اگر حريفش بتواند مقداري از متن سادة انتخابي را رمزگذاري نمايد).

سيستم مديريت امنيت در trouble ticket:

در شبكههاي كامپيوتري هنگامي كه خطايي رخ ميدهد اين خطا eventي را صادر ميكند كه تعريف نحوة ارسال event و خود event در تجهيزات مورد نظر تعريف شده است. بين event ها توسط NOC دريافت ميشود. قصد مديريت اين event را بر عهده ميگيرد براي اينكه محل، نوع، زمان و تاريخ خطا را شناسايي كند. Ticket توليد شده و در شبكه پخش ميشود تا توليد كنندة آن ticket, event مورد نظر را دريافت و نسبت به تست كردن اين ticket اقدام كند.

تست كردن ticket به منزلة تغيير صفتهاي ticket ميباشد. در روي ticket كه به يك حالت قالب مانندي ميباشد با عوض شدن مقادير صفتها هر ticket معني خود را عوض ميكند بعد از تغييرات نوع خطا زمان وقوع و محل و تا حدودي علت وقوع با اضافه شدن مبداء و مقصد ticket به NOC برگردانده ميشود. در NOC سيستم مديريت شبكه بر اساس ست كردن ticket و زمان وقوع اين ticket نتيجهگيري خاصي را انجام يمدهد و درصدد رفع آن مشكل برميآيد.

تعداد ارسال ticketها در پيكربندي سيستم مديريت شبكه (NMS) مشخص ميشود.

فهرست:

مديريت در شبكه

مديريت پيكربندي

پيش بيني شبكه

مديريت فهرست

توپولوژي

مديريت خطا

كشف خطا

مكان خطاء تكنيكهاي جداسازي

مديريت كارائي

شاخص هاي كارائي

مانيتور كردن داده

جداسازي تكنيك مشكل

آمارهاي كارائي

تكنيكهاي همبستگي رخدادهاي

مديريت امنيت

تعريف امنيت

ضرورت ايجاد امنيت درسيستمهاي كامپيوتري

ماهيت امنيت داده ها و سيستمها

تغيير و تبديل اطلاعات تغيير قيافه – عوض نمودن جريان پيامها – افشا

رويه ها – سياستها

شكافهاي امنيتي و منابع نياز صدانيست

ديوارهاي آتش

فيلتر هاي بسته

رمز نگاري

رمز نگاري قديمي

رمز نگاري جانشيني

رمز نگازي جابه جايي

تصديق و مجوز

سيستم امتياز پيام

امنيت انتقال پيام

امضاهاي ديجيتال

محافظت شبكه ها از ويروسها

تقسيم بندي حملات فعال و غير فعال

روشها و پروتكل هاي انتقال امن فايلها

مفهوم ذخيره سازي امن چند سطحي

سيستم مديريت امنيت trouble ticket

دیدگاهها

هیچ دیدگاهی برای این محصول نوشته نشده است.